PC Tutorials

Las nuevas revisiones de Apple M1 ponen a AMD e Intel oficialmente en aviso

Las primeras revisiones y comparaciones directas del M1 de Apple finalmente están aquí. El nuevo núcleo ARM ha sido objeto de mucha especulación desde que Apple anunció que se alejaría de las CPU Intel y se orientaría hacia sus propios diseños. Después de algunas pruebas individuales filtradas, las publicaciones finalmente están poniendo sus propias experiencias y pruebas en papel.

Los resultados sugieren colectivamente que ni Intel ni AMD pueden permitirse tomarse largas vacaciones. Si bien algunos resultados de referencia filtrados que escribimos hoy intentaron argumentar que el M1 no sería un problema para Intel y AMD, los resultados de la revisión completa disponibles hoy en lugares como nuestro sitio hermano PCMag, Ars Technica y Anandtech dicen que mismas cosas: el M1 es un competidor serio y serio para una de las arquitecturas más eficientes y de mayor rendimiento de todos los tiempos que jamás hayamos visto implementadas. Eso no significa que supere a x86 en cada una de las pruebas, o que vaya a barrer a Intel o AMD del mercado. Lo que significa que se trata de una amenaza competitiva de Intel y AMD es absolutamente necesario tomar en serio, no sólo por lo que dice acerca de Apple, sino por lo que dice acerca de la capacidad de x86 para competir con ARM, a largo plazo.

Hay una escasez de puntos de referencia disponibles para medir el rendimiento de M1, por lo que los sitios web se han ejecutado con lo que tienen. Todavía hay suficientes pruebas disponibles para hacer algunas comparaciones amplias.

GeekBench 5, como se anticipó, es una gran victoria para el M1. Nada compite con él en ST o MT, y ningún otro portátil o sistema en su gama TDP se le acerca realmente.

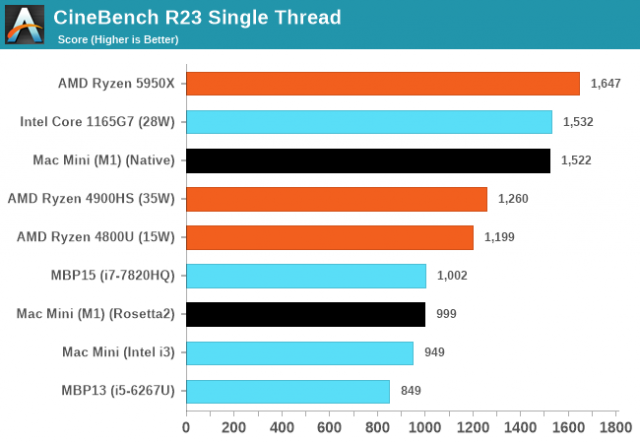

Los gustos de la prueba Cinebench R23 muestran más matices. Aquí está la ruptura oficial de ST:

Tenga en cuenta que la puntuación “990” informada para Mac Mini en nuestra discusión de los resultados de CB23 filtrados de este AM es una puntuación emulada, no una puntuación nativa de manzanas con manzanas. En código nativo, el M1 es tan rápido como cualquier otro en el mercado, excepto el Ryzen 9 5950X de AMD. El Intel 1165G7, un SoC con tecnología de Tiger Lake, puede vincular las cosas con el M1.

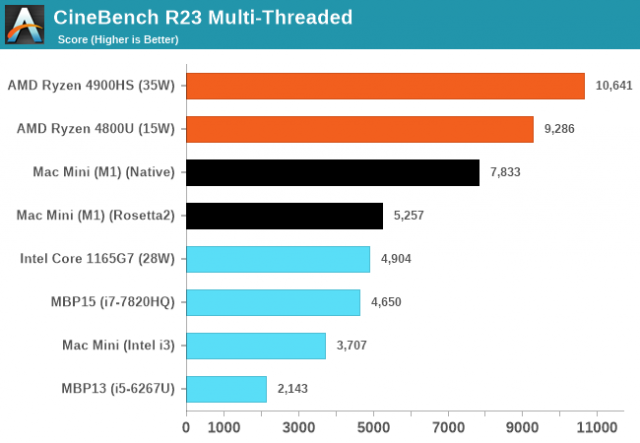

En el código de subprocesos múltiples, las cosas mejoran ligeramente, aunque me gustaría señalar que el rendimiento que Anandtech registra para el 4800U, en 9286, es bastante más alto de lo que he visto personalmente. Claramente, algunas computadoras portátiles le dan a esa CPU más espacio para respirar que otras, y la diferencia es material.

Si bien diferentes sitios ejecutaron diferentes puntos de referencia, las conclusiones a las que llegan son muy similares: el M1 es una CPU impresionante. PCMag descubrió que sobresale particularmente en Handbrake 1.4.0 beta, superando a cualquier sistema basado en Intel en esa aplicación. Se mantuvo competitivo al emular x86 en el benchmark Handbrake 1.1.0:

Estos son resultados excepcionales para una CPU por primera vez, y el lenguaje utilizado en varias revisiones lo refleja. El Mac Mini, MacBook Pro y MacBook Air no ganan todas las pruebas o evaluaciones comparativas, pero compiten excepcionalmente bien en todos los ámbitos. Cuando se ven obligados a depender de la emulación, es posible que no sean los más rápidos, pero no avergüenzan ni decepcionan. Varios revisores afirman que usar el dispositivo se sintió como usar un producto x86, incluso en aplicaciones emuladas.

Todas las revisiones que leímos fueron cautelosas y señalaron que solo tenemos un puñado de pruebas para comparar en este momento. Dados los caprichos del rendimiento de la CPU, podemos asumir con seguridad que habrá algunas aplicaciones que no se ejecutarán particularmente bien en el M1. La emulación es complicada y siempre hay casos de esquina difíciles. Cuando observa el rendimiento del M1 en aplicaciones emuladas, normalmente es competitivo con x86, pero no necesariamente mejor.

El problema de x86 es que, incluso cuando es simplemente competitivo, es competitivo y consume mucha menos energía. Ese será el mayor desafío para AMD e Intel en el futuro, no solo para demostrar que pueden competir en rendimiento absoluto, sino para demostrar que pueden hacerlo en los mismos sobres de potencia. Mucha gente está elogiando el proceso de 5nm de TSMC como responsable de algunas de estas ganancias, y sin duda lo es, pero recuerde: TSMC nos ha dicho repetidamente que no esperemos mucho de 5nm en términos de velocidad o consumo de energía. La mayor mejora de 5nm sobre 7nm está en el área.

PCMag, que analizó el M1 en el MacBook Air, lo llama “simplemente un portátil increíble”. Ars Technica dice que el M1 es “un diseño líder en el mundo que combina alto rendimiento con alta eficiencia”. Anandtech escribe: “En general, Apple salió del parque con el M1”.

Ahora lea :

PC Tutorials

Cómo transferir archivos desde la PC al iPhone sin iTunes

iTunes es una gran herramienta para administrar su música y videos en su iPhone, pero no siempre es la forma más fácil de transferir archivos desde su PC a su iPhone. Si está buscando una forma de transferir archivos desde su PC a su iPhone sin usar iTunes, hay varios métodos disponibles. En este artículo, veremos algunas de las formas más fáciles y eficientes de transferir archivos desde su PC a su iPhone sin iTunes.

Método 1: usar el correo electrónico

Una de las formas más fáciles de transferir archivos desde su PC a su iPhone es a través del correo electrónico. Este método es simple y no requiere software adicional. Para transferir archivos mediante el correo electrónico, simplemente adjunte el archivo a un correo electrónico, envíese el correo electrónico a usted mismo y luego abra el correo electrónico en su iPhone y guarde el archivo adjunto. Este método funciona mejor para archivos más pequeños, ya que los archivos más grandes pueden tardar un poco en descargarse en su iPhone.

Método 2: Uso de Dropbox

Otra excelente manera de transferir archivos desde su PC a su iPhone sin iTunes es mediante el uso de Dropbox. Dropbox es un servicio de almacenamiento de archivos basado en la nube que le permite acceder a sus archivos desde cualquier dispositivo con conexión a Internet. Para usar Dropbox para transferir archivos desde su PC a su iPhone, simplemente cargue el archivo en su cuenta de Dropbox en su PC y luego descárguelo en su iPhone usando la aplicación de Dropbox. Este método es mejor para archivos más grandes, ya que te permite acceder al archivo en tu iPhone sin tener que esperar a que se descargue.

Método 3: Usar Airdrop

Airdrop es una característica de los dispositivos Apple que le permite transferir archivos de forma rápida y sencilla de un dispositivo Apple a otro sin necesidad de una conexión a Internet. Para usar Airdrop para transferir archivos desde su PC a su iPhone, simplemente abra la función Airdrop en su Mac y seleccione el archivo que desea transferir. Luego, abra Airdrop en su iPhone y seleccione su Mac de la lista de dispositivos disponibles. Luego, el archivo se transferirá a su iPhone.

Método 4: uso de software de terceros

Si está buscando una solución más completa para transferir archivos desde su PC a su iPhone sin iTunes, existen varias opciones de software de terceros disponibles. Algunas opciones populares incluyen iMazing, AnyTrans y WALTR 2. Estos programas le permiten transferir archivos de todo tipo, incluidos música, videos y documentos, y generalmente ofrecen una interfaz más fácil de usar en comparación con iTunes.

Paso 5: Descarga e instala la aplicación “iMazing” en tu PC

iMazing es un software que te permite transferir archivos entre tu PC y iPhone sin usar iTunes. Es un software fácil de usar que es fácil de usar. Puede descargar la aplicación iMazing desde el sitio web oficial de forma gratuita. Una vez que haya descargado la aplicación, instálela en su PC.

Paso 6: transfiera archivos desde su PC a su iPhone

Para transferir archivos desde su PC a su iPhone, haga clic en la opción “Sistema de archivos” en la aplicación iMazing. Desde allí, puede buscar y seleccionar los archivos que desea transferir a su iPhone. Una vez que haya seleccionado los archivos, haga clic en el botón “Copiar al dispositivo” y comenzará el proceso de transferencia.

Conclusión:

Hay varios métodos disponibles para transferir archivos desde su PC a su iPhone sin iTunes. Ya sea que elija usar el correo electrónico, Dropbox, Airdrop o una solución de software de terceros, el proceso de transferencia de archivos desde su PC a su iPhone puede ser rápido y fácil. Con estos métodos, puede transferir fácilmente archivos desde su PC a su iPhone sin la molestia de iTunes.

PC Tutorials

Cómo Transferir Archivos De Pc A iPhone Paso A Paso

A medida que la tecnología continúa avanzando, las personas ahora tienen una gama más amplia de opciones para transferir archivos de un dispositivo a otro. Sin embargo, la transferencia de archivos desde una PC a un iPhone aún puede ser un proceso confuso para muchos usuarios. En este artículo, proporcionaremos una guía paso a paso sobre cómo transferir archivos desde la PC al iPhone, lo que lo convierte en un proceso fácil y sin complicaciones para todos.

Paso 1: conecta tu iPhone a tu PC

El primer paso para transferir archivos de PC a iPhone es conectar su iPhone a su PC. Para hacer esto, simplemente use el cable USB que viene con su iPhone y conéctelo a un puerto USB en su computadora. Una vez que su iPhone esté conectado a su computadora, verá un mensaje en su iPhone que le pedirá que confíe en la computadora. Toca “Confiar” para continuar.

Paso 2: Inicie iTunes en su PC

Una vez que su iPhone esté conectado a su computadora, inicie iTunes en su PC. iTunes es un reproductor y biblioteca multimedia que le permite administrar su iPhone y transferir archivos entre los dos dispositivos. Si no tiene iTunes instalado en su computadora, puede descargarlo gratis desde el sitio web de Apple.

Paso 3: selecciona tu iPhone en iTunes

Una vez que haya iniciado iTunes, debería ver su iPhone aparecer en la sección Dispositivos en el lado izquierdo de la pantalla. Haz clic en tu iPhone para seleccionarlo.

Paso 4: Explora los archivos de tu iPhone en iTunes

Una vez seleccionado su iPhone, verá un resumen de su información en la pantalla principal. Desde aquí, puede explorar los archivos de su iPhone, como música, fotos y videos, haciendo clic en las pestañas correspondientes en el lado izquierdo de la pantalla.

Paso 5: Transferir archivos desde la PC al iPhone

Para transferir archivos desde la PC al iPhone, simplemente seleccione el tipo de archivo que desea transferir (por ejemplo, música, fotos o videos) y luego haga clic en el botón “Agregar”. También puede arrastrar y soltar archivos desde su PC a la ventana de iTunes.

Paso 6: sincroniza tu iPhone con iTunes

Una vez que haya agregado los archivos que desea transferir a su iPhone, debe sincronizar su iPhone con iTunes. Para hacer esto, haga clic en el botón “Sincronizar” en la esquina inferior derecha de la ventana de iTunes. Esto transferirá los archivos de su PC a su iPhone.

Paso 7: desconecte su iPhone de su PC

Una vez que se completa la sincronización, puede desconectar de forma segura su iPhone de su PC. Para hacer esto, simplemente haga clic en el botón “Expulsar” al lado de su iPhone en la sección Dispositivos de iTunes y luego desconecte el cable USB de su iPhone.

En conclusión, transferir archivos desde la PC al iPhone es un proceso simple que se puede realizar con unos pocos clics en iTunes. Siguiendo estas instrucciones paso a paso, puede transferir fácilmente archivos entre su PC y iPhone y disfrutar de sus medios mientras viaja.

PC Tutorials

¿Sabía que puede actualizar Windows 7 a Windows 11 a través de la actualización in situ?

Cómo actualizar Windows 7 a Windows 11

Cómo actualizar Windows 7 a Windows 11 : Como sabemos, Microsoft lanzó Windows 11 con muchos requisitos que debemos ajustar y, por supuesto, anteriormente no había forma de actualizar de Windows 7 a Windows 11 excepto desde Windows 10.

Pero recientemente hay un truco interesante que hace que ya no sea imposible, donde resulta que podemos actualizar de Windows 7 a Windows 11 con un truco bastante sencillo.

Puede ver el tutorial en sí mismo en el video de NTDEV a continuación.

Según el video anterior, solo necesita Windows 11 ISO, Windows 10 ISO TH1 (1507) o TH2 (1511) y gimagex _x64. Entonces puedes seguir estos breves pasos:

- Descomprima Windows 10 TH1 o TH2 ISO en la PC

- Copie UpgradeMatrix.xml de ISO descomprimido al escritorio

- Monte ISO Windows 11 y copia install.wim kedalam ISO Windows 10

- A continuación, ejecute la actualización in situ como de costumbre y podrá instalar Windows 11 como de costumbre.

Parece fácil, ¿no? Por favor, inténtelo, tal vez más adelante también escriba un artículo más completo sobre esto en el próximo tutorial.

Vía: NTDEV

-

cómo3 years ago

cómo3 years agoCómo borrar tu lista de reproducidos recientemente en Spotify

-

Gaming4 years ago

Gaming4 years agoCómo usar Discord en Xbox One

-

cómo3 years ago

cómo3 years agoCómo conectar OPPO Enco Air a una computadora con Windows a través de Bluetooth

-

Noticias4 years ago

Noticias4 years agoCómo instalar códecs HEVC gratuitos en Windows 10 (para video H.265)

-

Gaming4 years ago

Gaming4 years agoCómo jugar a las cartas contra la humanidad en línea

-

Windows 103 years ago

Windows 103 years agoCómo mantener la pantalla encendida en Windows 10

-

MS Word3 years ago

MS Word3 years agoCómo dar formato a texto y números en datos de combinación de correspondencia en Microsoft Word

-

Gaming4 years ago

Gaming4 years agoLos 12 juegos de Far Cry, clasificados de peor a mejor