Noticias

¿Qué hace el "chip de seguridad" T2 de Apple en tu Mac?

Apple anuncia con orgullo que sus últimos y mejores modelos de Mac vienen con un chip de seguridad T2, pero ¿qué hace? Y, lo que es más importante, ¿un chip T2 crea más problemas de los que resuelve?

El T2 es el “chip de seguridad” de segunda generación de Apple. Combina varios controladores de hardware en una pieza personalizada de silicio. Tales chips han sido comunes en los teléfonos inteligentes por algún tiempo. Sin embargo, el T2 no solo está ahí por motivos de seguridad, también puede marcar una gran diferencia en términos de rendimiento general.

Entonces, ¿por qué se llama chip de seguridad? La razón principal es que el T2 es responsable de un arranque seguro. Valida todo el proceso de arranque, desde el momento en que presiona el botón de encendido hasta el momento en que su escritorio macOS se muestra en la pantalla. En resumen, verifica que el gestor de arranque y el sistema operativo están firmados y aprobados por Apple, y que solo las unidades aprobadas se utilizan para iniciar su sistema operativo.

Esto evita que el software no firmado se ejecute al inicio, lo que podría ser un problema si ocasionalmente arranca en Linux. Sin embargo, así es también como el chip protege su sistema; evita que un tercero inicie un sistema operativo sin firmar e intente acceder a sus datos.

El T2 también es responsable de todo el cifrado en la unidad. Anteriormente, esto era manejado por la CPU. Al mover el proceso a un chip personalizado, el rendimiento mejora en todos los ámbitos, ya que le da a la CPU más recursos.

Tanto la MacBook Pro como la MacBook Air tienen escáneres de huellas digitales Touch ID para iniciar sesión y aprobar solicitudes de nivel de administrador. El chip T2 alberga el enclave seguro en el que sus datos de huellas digitales pueden almacenarse de forma segura. Cualquier solicitud de verificación, incluso aquellas para aplicaciones de terceros, se maneja completamente por el chip.

Esto significa que las aplicaciones nunca ven ni tienen acceso a los datos de huellas digitales, que es la forma en que se manejan Face y Touch ID en el iPhone y iPad. El software primero solicita verificación y el chip T2 verifica la huella digital contra la almacenada en el enclave seguro. El software luego es notificado del resultado.

Si bien su función principal se basa en la seguridad y el cifrado del dispositivo, el T2 también hace algunas otras cosas. Por ejemplo, se hace cargo de la funcionalidad del controlador de gestión del sistema presente en Macs más antiguos. Este controlador gestiona comportamientos relacionados con la alimentación, la batería y la carga, la velocidad del ventilador y los sensores internos.

Apple también entregó la tarea de procesamiento de audio al chip T2, prometiendo un aumento en la calidad del sonido en todos los ámbitos. La última MacBook Pro suena genial, pero cuánto contribuye el T2 a esto está en debate. Maneja tanto la entrada como la salida de audio y apaga automáticamente el micrófono de su MacBook cada vez que cierra la tapa.

El T2 también es un procesador de señal de imagen, que convierte los datos sin procesar recibidos por una cámara en la imagen que ve en pantalla. Apple promete “mapeo de tonos mejorado, control de exposición mejorado y autoexposición basada en detección de rostros y balance de blancos automático” al igual que el iPhone.

Una característica que Apple no anuncia es la mejora de los tiempos de reproducción de video. Durante una serie de pruebas independientes, Apple Insider encontró el mismo trabajo de renderizado en un iMac anterior que carece de un chip T2 (pero comparte la misma CPU) tomó alrededor del doble de tiempo.

Es probable que Apple finalmente ponga el T2 (o su sucesor) en todos los modelos de Mac. A partir de junio de 2020, las siguientes Mac tienen el chip T2:

Si bien el T2 está ahí para proteger su sistema y mejorar el rendimiento, no todo son buenas noticias. Apple confirmó que el chip T2 también bloquea algunas reparaciones de terceros. Como era de esperar, esto sigue suscitando controversia entre los consumidores que desean poder reparar sus propios dispositivos, algo a lo que la compañía se ha opuesto durante mucho tiempo.

Esto significa que algunos componentes, como la placa lógica (placa base) y el sensor Touch ID, requieren un cierto diagnóstico de software para que la computadora funcione normalmente después de la reparación. Esto obliga a los clientes a realizar reparaciones en una tienda Apple o a través de un proveedor de servicios autorizado de terceros.

El chip de seguridad también causó un problema de falla de audio en algunos modelos 2018 al usar interfaces de audio USB 2.0. La actualización macOS Mojave 10.14.4 parece haber solucionado estos problemas, aunque algunos todavía informan problemas. El problema no parece afectar a los dispositivos que usan USB 3.0 o superior.

Una vez más, el propósito central del T2 es proteger el proceso de arranque al permitir que solo se ejecute cierto software. Esto significa que la instalación de otro sistema operativo, como Windows, o la ejecución de Linux desde una memoria USB en vivo requiere intervención.

Afortunadamente, puede simplemente mantener presionado Command + R mientras su Mac se inicia para iniciar la “Utilidad de seguridad de inicio”. Esta utilidad de prearranque le permite deshabilitar el Arranque seguro seleccionando “Sin seguridad” para que se ejecute cualquier sistema operativo. También deberá elegir “Permitir el arranque desde medios externos” si está utilizando una memoria USB para arrancar su sistema operativo. Haga clic en “Activar contraseña de firmware” si desea proteger con contraseña su decisión.

Por último, dado que el T2 se hace cargo de las tareas del controlador de administración del sistema, si alguna vez necesita restablecer el SMC en su Mac, tendrá que seguir un conjunto diferente de pasos.

Es probable que la funcionalidad proporcionada por el chip T2 sea algo a lo que Apple quiera aferrarse. A corto plazo, podríamos ver una revisión “T3”, ya que el silicio se repite en modelos futuros.

Sin embargo, se rumorea que Apple está cambiando su gama de Mac a procesadores basados en ARM personalizados, como los del iPhone y el iPad. En la actualidad, el T2 es un chip personalizado que se encuentra junto a las CPU Intel que la compañía ha utilizado durante más de una década.

Si Apple tomara la ruta de silicio personalizada, podría decidir construir la funcionalidad T2 directamente en el sistema en chip. Entonces, si bien no tendríamos un chip T2 separado, el componente aún estaría presente y realizaría las mismas tareas en todo menos en el nombre.

El chip de seguridad es simplemente el siguiente paso en la apuesta de Apple para proteger aún más macOS. Llegó junto con macOS Catalina, que introdujo un conjunto de nuevas características de seguridad en el otoño de 2019.

RELACIONADO: Cómo funcionan las nuevas características de seguridad de macOS Catalina

Noticias

Samsung, la llegada del Galaxy S23 FE es cada vez más probable la batería está certificada

La “Fan Edition” de la gama Galaxy S estaría lista para volver al mercado tras un año de parón, probablemente por la falta de procesadores que había puesto en serios aprietos a todo el sector tecnológico.

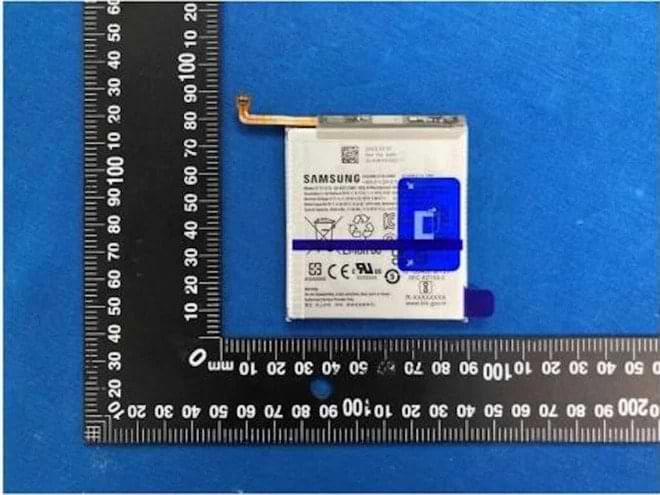

CERTIFICADA LA BATERÍA

El sitio de certificación de Corea del Sur, Safety Korea, probó recientemente la batería de lo que podría ser el nuevo Galaxy S23 FE de Samsung. La batería en cuestión, fabricada por Ningde Amperex Technology Limited, se identifica con las iniciales EB-BS711ABY. El teléfono inteligente, sin embargo, tiene las iniciales SM-S711.

También se incluye una foto de la batería en el documento de certificación, una imagen que no está particularmente definida, lo que desafortunadamente hace que sea extremadamente difícil detectar también otros detalles. Es probable que la capacidad sea de 4500 mAh, en línea con los rumores anteriores. Presente, sin embargo, la ya clásica pegatina azul que permite una retirada más rápida en caso de sustitución.

Según los rumores que se han ido intensificando cada vez más en las últimas semanas, tras los de los últimos meses que se mostraban más suspicaces sobre la posible creación de un nuevo Galaxy “Fan Edition”, el Galaxy S23 FE debería compartir la mayoría de sus características de hardware con el actual. Galaxia S23. Por el momento, sin embargo, la información sigue siendo bastante escasa.

POSIBLE LANZAMIENTO HACIA FINALES DE AÑO

Habitualmente, la “fórmula” del Galaxy S FE es llevar las características de las versiones de gama alta a un dispositivo más accesible desde el punto de vista económico que, por un lado, podría permitir la compra a un público más amplio, por otro. el otro a Samsung para aumentar las ventas, a la baja después de un comienzo decididamente bueno y alentador.

Según los analistas, de hecho, durante el segundo trimestre del año, Samsung podría registrar una caída en las ventas de alrededor del 20% en comparación con el mismo período del año pasado.

Otros rumores también apuntarían al uso de un procesador Exynos 2200 en lugar del Snapdragon de Qualcomm, lo que también podría beneficiar a su división de semiconductores.

Sin embargo, por el lado de la cámara, el Galaxy S23 FE podría integrar el mismo sensor principal que el Galaxy S23, un sensor de 50 megapíxeles que podría representar una mejora significativa con respecto a las versiones FE anteriores de la gama Galaxy S.

Finalmente, en cuanto al lanzamiento, podría tener lugar a finales de año, seguramente después del lanzamiento de los nuevos Z Flip y Z Fold previsto para finales de julio.

Noticias

FBI bloquea 13 dominios de Internet relacionados con ciberataques DDoS

El FBI bloquea 13 dominios de Internet porque están asociados con servicios DDoS maliciosos. Esta acción la llevó a cabo la agencia de los Estados Unidos (EE.UU.) en una operación denominada PowerOFF.

El bloqueo se realiza porque DDoS permite a los piratas informáticos lanzar ataques DDoS contra cualquier objetivo en todo el mundo. Esto se puede hacer siempre que los piratas informáticos estén dispuestos a pagar por los servicios en criptomonedas.

En su anuncio oficial, el FBI manifestó el éxito de la operación. La Oficina del Fiscal Federal para el Distrito Central de California también confirmó que el gobierno había desmantelado con éxito la infraestructura criminal DDoS.

El FBI describió las incautaciones como parte de una tercera ola de acciones policiales de EE. UU. contra los principales proveedores de servicios DDoS. Y llamando a esto una victoria significativa para la aplicación de la ley.

Se explicó que de los 13 dominios, 10 de ellos eran nuevos servicios de avatar que cerraron sus operaciones anteriores en diciembre de 2022. Durante la redada, el FBI también cerró 48 dominios de internet y acusó a seis sospechosos.

Un total de cuatro sospechosos como parte de la última campaña se han declarado culpables de participar en la operación de los servicios de arranque. Los sospechosos tienen entre 19 y 37 años y son de Florida y Texas.

Según la compilación de TechSpot, el viernes (5/12/2023) EE. UU. es la ubicación de registro de dominio preferida para el servicio, aunque algunos sitios también están registrados en Francia, Hong Kong, Italia y Canadá.

Noticias

Estas 47 marcas de celulares ya no podrán usar WhatsApp a partir de diciembre de 2023

A partir del 31 de diciembre de 2023, la aplicación de mensajería WhatsApp ya no funcionará en al menos 47 celulares.

WhatsApp publica regularmente actualizaciones o actualizaciones y, a veces, los teléfonos inteligentes más antiguos ya no pueden mantenerse al día.

Previamente, el 24 de octubre del año pasado, la aplicación de mensajería que fue ampliamente utilizada en el mundo dejó de funcionar en los iPhone con el antiguo sistema operativo, a saber, iOS 10 e iOS 11.

Citado por Gizchina, el martes (4/12/2023), esta vez habrá dos tipos de iPhone que han perdido el acceso a la aplicación Whatsapp, seguidos de docenas de tipos de teléfonos inteligentes Android antiguos.

Por supuesto, esta regla se aplica a los teléfonos inteligentes lanzados hace varios años, por lo que es probable que muchas personas se hayan actualizado a modelos más nuevos.

Si bien es normal ver teléfonos inteligentes obsoletos todavía en uso hoy en día, desafortunadamente, algunos de los que están en la lista no podrán ejecutar la aplicación Whatsapp a partir del 31 de diciembre. Por lo tanto, los usuarios deben actualizar sus teléfonos celulares a modelos más nuevos si aún así lo desean. úsalo

La siguiente es una lista de 47 teléfonos celulares afectados que se han ordenado en orden alfabético

- iphone 5

- iphone 5c

- Archos 53 Platino

- Grand S Flex ZTE

- Grand X Quad V987 ZTE

- HTC deseo 500

- Huawei ascender D

- Huawei Ascender D1 ???????

- Huawei ascender D2

- Huawei ascender G740

- Huawei Ascender Mate

- Huawei Ascender P1 ???????

- Cuádruple XL

- lenovo a820

- LG promulgar

- LG lúcido 2

- LG Óptimo 4X HD

- LG Óptimo F3

- LG Óptimo F3Q

- LG Óptimo F5

- LG Óptimo F6

- LG Óptimo F7

- LG Óptimo L2II

- LG Óptimo L3II

- LG Optimus L3 II Doble

- lg optimus l4ii

- LG Optimus L4II Doble

- LG Óptimo L5

- lg optimus l5 doble?????

- lg optimus l5ii

- lg optimus l7

- LG Óptimo L7II

- LG Optimus L7II Doble

- lg optimus nitro hd

- Memoria ZTE V956

- Samsung Galaxy Ace 2

- núcleo de la galaxia de samsung

- ¿¿¿¿¿Samsung Galaxy s2?????

- Samsung Galaxy s3 Mini

- Samsung Galaxy Tendencia II

- Samsung Galaxy Tendencia Lite

- Samsung Galaxy Xcover 2

- Sony Xperia Arc S

- Sony Xperia mira???????

- Sony Xperia Neo L???????

- Wiko Cink cinco

- Wiko Darknight ZT

-

cómo3 years ago

cómo3 years agoCómo borrar tu lista de reproducidos recientemente en Spotify

-

Gaming4 years ago

Gaming4 years agoCómo usar Discord en Xbox One

-

cómo3 years ago

cómo3 years agoCómo conectar OPPO Enco Air a una computadora con Windows a través de Bluetooth

-

Windows 103 years ago

Windows 103 years agoCómo mantener la pantalla encendida en Windows 10

-

Noticias4 years ago

Noticias4 years agoCómo instalar códecs HEVC gratuitos en Windows 10 (para video H.265)

-

Gaming4 years ago

Gaming4 years agoCómo jugar a las cartas contra la humanidad en línea

-

MS Word3 years ago

MS Word3 years agoCómo dar formato a texto y números en datos de combinación de correspondencia en Microsoft Word

-

Gaming4 years ago

Gaming4 years agoLos 12 juegos de Far Cry, clasificados de peor a mejor