PC Tutorials

Las mejores CPU jamás fabricadas

Ya hemos cubierto las peores CPU jamás construidas, por lo que parecía el momento de dar la vuelta y hablar sobre las mejores. La pregunta, por supuesto, es ¿cómo definimos “mejor”?

Para calificar para este artículo, una CPU necesitaba hacer más que simplemente introducir nuevas características significativas o admitir un nuevo conjunto de instrucciones. El Pentium Pro, por ejemplo, era un chip muy importante. Fue pionera en funciones que todavía se utilizan en la actualidad y demostró que la ejecución fuera de orden y la traducción de microoperaciones eran técnicas viables para los procesadores de última generación de alta gama. Sin embargo, al mismo tiempo, el Pentium Pro tenía problemas. Era lento cuando se ejecutaba código de 16 bits y su rendimiento FPU era solo aproximadamente la mitad de los núcleos RISC comparables en ese momento. El Pentium Pro era un núcleo de CPU muy importante, en otras palabras, pero no cumple con nuestros criterios al hacer una lista de los mejores núcleos de CPU jamás inventados.

Para ver qué núcleos están a la altura, consulte la presentación de diapositivas a continuación. Hemos analizado ampliamente la industria durante los últimos 40 años, con CPUs móviles, de servidor y de escritorio representadas. Nuestras selecciones se basaron en una variedad de factores, incluido el conjunto de características, el impacto en el mercado, la solidez total del producto y el rendimiento a largo plazo.

El Celeron 300A fue una de las CPU más entusiastas de todos los tiempos. Los overclockers se dieron cuenta rápidamente de que el chip, que se vendía por 180 dólares, podía overclockearse regularmente a 450MHz. A esa velocidad, podría igualar o superar al Pentium II 450MHz, que se vendió por 655 dólares. Además, cuando se combina con la placa base Abit BP6 de doble núcleo, un entusiasta podría ejecutar dos núcleos de CPU por menos del precio de un solo Pentium II de gama alta. Intel evitó esto en los modelos Celeron posteriores y las bajas velocidades de bus perjudicarían a los chips posteriores, pero el Celeron 300A estaba sumamente bien posicionado.

El MOS 6502 fue fundamental para la revolución de las computadoras domésticas que comenzó a mediados de la década de 1970. Alimentaba el NES original, Commodore VIC-20, Atari 400 y 800 y Atari 2600, así como dos máquinas menores de las que quizás haya oído hablar: Apple I y Apple II. El famoso Commodore 64 fue impulsado por su descendiente directo, el 6510. Mucho más barato que las CPU de la competencia, el MOS 6502 revolucionó la asequibilidad en la era de la informática temprana.

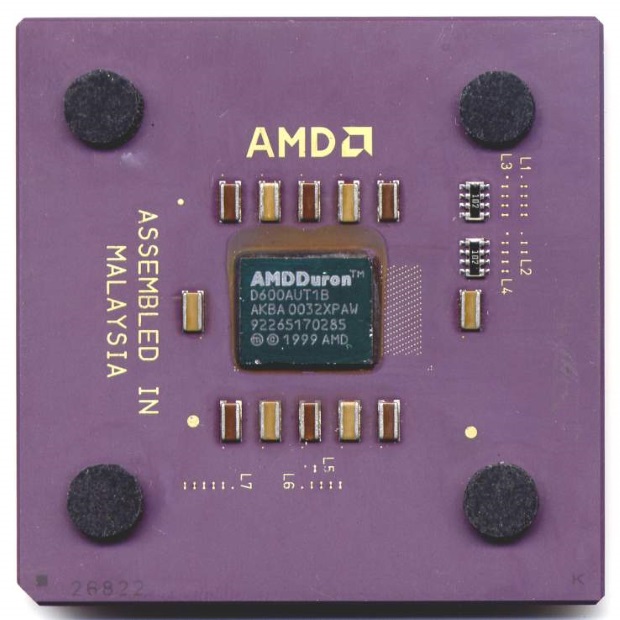

La arquitectura K7 de AMD puso a la compañía en el mapa como competidor de Intel, pero fue el Duron 600, en 2000, el que realmente puso los tornillos a Intel. La gran L1 (128K) de la CPU compensaba una pequeña L2 de 64K. Si se usó un lápiz para desbloquear el multiplicador de la CPU y bloquear el chip en un vCore de 1.85v, el chip podría arrancar a velocidades FSB tan altas como 190MHz si se usara SDRAM de alta velocidad. Un Duron 600 overclockeado podría alcanzar regularmente los 950MHz-1GHz, aniquilar al Celeron e incluso desafiar al Pentium III a una fracción de su precio.

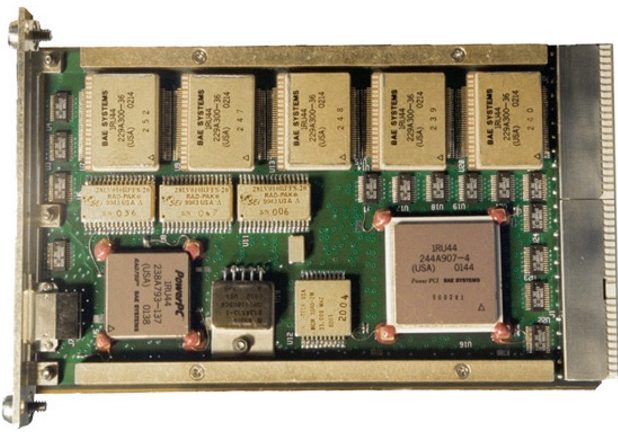

El BAE RAD750, construido por primera vez en 2001, es una versión endurecida por radiación del núcleo de CPU PowerPC 750. Está en esta lista por la forma en que ha permitido nuestra exploración del cosmos. El Mars Reconnaissance Orbiter, Lunar Reconnaissance Orbiter, el telescopio espacial Kepler, la sonda de Júpiter Juno y las sondas de Marte Curiosity e InSight utilizan el RAD750. Un montón de chips nos facilitan la vida en la Tierra, pero solo unos pocos diseños han tocado la superficie de otros planetas.

Había muchas CPUs Core 2 Duo buenas, pero el primer quad-core convencional de Intel fue uno de sus productos más populares y de mayor duración. El Q6600 se encontraba en un punto relativamente óptimo en términos de características y rendimiento, con algunas capacidades profesionales de VM que Intel restringía de otra manera y soporte para cuatro núcleos a la mitad del precio del Core 2 Extreme QX6700. Los overclockers podrían empujar el chip desde una base de 2.4GHz a más de 3GHz con el paso G0. De todas las CPU C2D que lanzó Intel, la Q6600 fue la mejor parte en general, con una combinación casi perfecta de precio, rendimiento, características y capacidad de overclocking.

Intel ha lanzado una gran cantidad de buenas CPU Core, desde la Nehalem original hasta la Core i9-9900K. Sin embargo, la 2600K llegó en un momento excepcionalmente bueno para la empresa. La Bulldozer de AMD había fallado. El mercado de las PC apenas había comenzado a desplomarse. El 2600K tenía un gran margen de overclocking y un sólido rendimiento de un solo hilo: hay una razón por la que ha sido una CPU desafiante para Intel convencer a los consumidores de que lo abandonen.

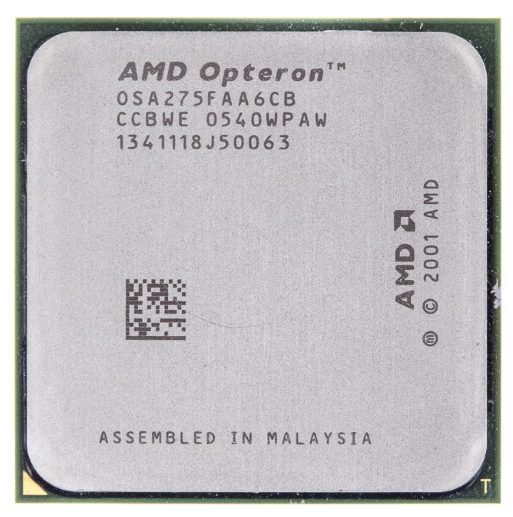

El AMD Opteron 275 y el Athlon 64 X2 4800+ eran básicamente el mismo chip (el Opteron registró una frecuencia ligeramente más baja, a 2200MHz). La variante de servidor recibe el visto bueno en nuestra lista de mejores CPU por una gran razón: entregó un rendimiento de cuatro núcleos absolutamente aplastante en placas base que también tenían ranuras AGP. Hasta la llegada de las CPU de doble núcleo, no existían placas base ATX o incluso EATX con cuatro sockets y AGP. No fue físicamente posible a precios razonables. Las placas base de cuatro sockets eran muy caras, mientras que las de dos sockets eran mucho más baratas. El Opteron 275 hizo posible por primera vez estaciones de trabajo de cuatro núcleos con gráficos de alta gama y ofreció un rendimiento dramáticamente mejor que los Xeons equivalentes de Intel del día.

El Cortex-A9 fue la segunda CPU de la familia Cortex de gama alta de ARM, pero posiblemente la primera CPU móvil en mostrar lo que los teléfonos inteligentes modernos eran realmente capaces de hacer. La combinación de IPC más alto, núcleos duales y frecuencias más altas en relación con el Cortex-A8 convirtió al A9 en un chip popular para varios dispositivos de gama alta, incluido el iPhone 4S de Apple. Cuando Intel quiso llevar sus teléfonos Medfield al mercado, el Cortex-A9 era el producto de la competencia contra el que tenían que posicionarse. ARM continúa lanzando CPU móviles bien consideradas, pero el Cortex-A9 merece crédito por lanzar el amanecer de una nueva era de teléfonos inteligentes con estilo.

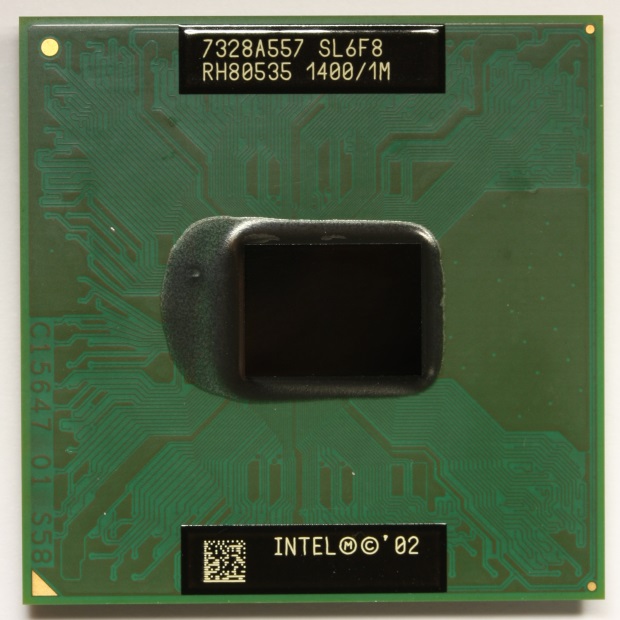

Banias de Intel (también conocido como Pentium M, también conocido como Centrino) resolvió un problema crítico para Intel a principios de la década de 2000: enfáticamente, el P4 no era una CPU móvil. Para resolver este problema, Intel creó una nueva arquitectura de CPU basada principalmente en la microarquitectura P6 (Pentium 3), con algunas mejoras estratégicas del ADN de Netburst. El resultado fue una CPU rápida y energéticamente eficiente que Intel incorporó a un nuevo impulso en torno a las redes móviles y la marca Centrino. Las computadoras portátiles de la marca Centrino se vendieron extremadamente bien, y Banias se convirtió en la primera de una serie de CPU que evolucionaría hasta convertirse en Core 2 Duo, Nehalem y, finalmente, Coffee Lake. Banias gana un reconocimiento por su impacto en el mercado de portátiles, el éxito general del programa Centrino y su excelente rendimiento.

El Snapdragon 800 de Qualcomm fue el jugador dominante en el rendimiento móvil general y alimentó una gran cantidad de teléfonos de gama alta prácticamente desde su lanzamiento. Si nos estiramos un poco para incluir el Snapdragon 805, los dispositivos de esta era estaban ampliando los límites del rendimiento de LTE y teléfonos inteligentes más allá, con pantallas más grandes, resoluciones más altas y una tecnología de cámara que mejora rápidamente. El rendimiento de la red en el Snapdragon 800 fue mucho mejor que el de los dispositivos LTE de la generación anterior.

Apple ha liderado el paquete en rendimiento de CPU ARM de un solo subproceso durante años, pero elegir un solo SoC fue complicado. Me he decidido por el A9 por varias razones. Primero, objetivamente tuvo un gran desempeño: el iPad Pro en 2015 usó un derivado de este SoC, el A9X, para desafiar a Intel y Core M. Eso no impidió que Apple también lo escalara en su diminuto iPhone SE, que mostraba el flexibilidad del diseño. El iPhone 6S no se vendió tan bien como el iPhone 6, pero estaba considerablemente mejor fabricado que ese dispositivo y no padecía la llamada “Enfermedad del tacto” que afectó al iPhone 6 Plus.

El M1 no figura aquí porque, a pesar de lo impresionante que es, también ha estado en el mercado durante aproximadamente una semana. Ninguna CPU puede demostrar sus propias capacidades tan rápido, por lo que el M1 permanece en nuestra lista de visitas obligadas para futuras inclusiones.

Escribir una lista de “Mejores CPU” significa que, inevitablemente, muchas CPU realmente buenas se quedarán fuera de la lista. Las CPU como Intel 8086 o Motorola 68000 son a menudo elementos básicos de artículos como este, debido a cómo transformaron la industria de la computación (lanzando el IBM PC en un caso y lanzando el Macintosh, así como el Atari ST y Commodore Amiga en el otro) . Abordamos muchos de los chips de Intel con más detalle en nuestra historia de productos Intel, partes uno y dos.

Las menciones de honor para los grandes chips que no llegaron a nuestra lista incluirían el Intel 4004 original, Pentium Pro, Pentium III, Pentium 4 Northwood de Intel, K7 original de AMD y CPU como el Core i7-8700K. Las piezas recientes de Zen 3 de AMD también son posibles contendientes para esta lista, pero no me siento cómodo al nombrar a estos recién llegados en la lista de “Mejores de todos los tiempos”. Todavía no. Pero el impacto en el mercado de Ryzen no se puede negar: las CPU y Threadrippers Ryzen de tercera generación han redefinido el rendimiento en este segmento de mercado. Intel ha recortado sus precios en las familias Xeon y Cascade Lake y ha mejorado drásticamente su propuesta de valor y Ryzen 5000 está construyendo sobre lo que comenzaron. Todos estos son factores que posicionan bien a Ryzen en futuras comparaciones, en cuanto a su inclusión en mi lista personal de “Los mejores de todos los tiempos”.

Si tuviera que nombrar una sola CPU “mejor que nunca”, optaría por la Opteron 275. Este es mi razonamiento: antes del lanzamiento de las CPU de doble núcleo, no era posible tener una placa base de cuatro sockets y una ranura AGP / PCIe. Las placas de cuatro enchufes simplemente no las incluían. Estas placas también eran bastante caras: miles de dólares, IIRC, y aunque las placas Tyan iniciales para AMD también eran caras, a $ 500 – $ 800 (nuevamente IIRC), eran mucho menos que una placa base de cuatro sockets, y se enviaban con características. como PCIe. De un plumazo, AMD había puesto a disposición mucha más potencia informática que nunca y lo hizo al mismo tiempo que agregaba soporte gráfico. En términos de impacto en el mercado y reducción absoluta de costos, siempre he sentido que el Opteron 275 merecía un lugar especial en la historia.

Ahora lee:

PC Tutorials

Cómo transferir archivos desde la PC al iPhone sin iTunes

iTunes es una gran herramienta para administrar su música y videos en su iPhone, pero no siempre es la forma más fácil de transferir archivos desde su PC a su iPhone. Si está buscando una forma de transferir archivos desde su PC a su iPhone sin usar iTunes, hay varios métodos disponibles. En este artículo, veremos algunas de las formas más fáciles y eficientes de transferir archivos desde su PC a su iPhone sin iTunes.

Método 1: usar el correo electrónico

Una de las formas más fáciles de transferir archivos desde su PC a su iPhone es a través del correo electrónico. Este método es simple y no requiere software adicional. Para transferir archivos mediante el correo electrónico, simplemente adjunte el archivo a un correo electrónico, envíese el correo electrónico a usted mismo y luego abra el correo electrónico en su iPhone y guarde el archivo adjunto. Este método funciona mejor para archivos más pequeños, ya que los archivos más grandes pueden tardar un poco en descargarse en su iPhone.

Método 2: Uso de Dropbox

Otra excelente manera de transferir archivos desde su PC a su iPhone sin iTunes es mediante el uso de Dropbox. Dropbox es un servicio de almacenamiento de archivos basado en la nube que le permite acceder a sus archivos desde cualquier dispositivo con conexión a Internet. Para usar Dropbox para transferir archivos desde su PC a su iPhone, simplemente cargue el archivo en su cuenta de Dropbox en su PC y luego descárguelo en su iPhone usando la aplicación de Dropbox. Este método es mejor para archivos más grandes, ya que te permite acceder al archivo en tu iPhone sin tener que esperar a que se descargue.

Método 3: Usar Airdrop

Airdrop es una característica de los dispositivos Apple que le permite transferir archivos de forma rápida y sencilla de un dispositivo Apple a otro sin necesidad de una conexión a Internet. Para usar Airdrop para transferir archivos desde su PC a su iPhone, simplemente abra la función Airdrop en su Mac y seleccione el archivo que desea transferir. Luego, abra Airdrop en su iPhone y seleccione su Mac de la lista de dispositivos disponibles. Luego, el archivo se transferirá a su iPhone.

Método 4: uso de software de terceros

Si está buscando una solución más completa para transferir archivos desde su PC a su iPhone sin iTunes, existen varias opciones de software de terceros disponibles. Algunas opciones populares incluyen iMazing, AnyTrans y WALTR 2. Estos programas le permiten transferir archivos de todo tipo, incluidos música, videos y documentos, y generalmente ofrecen una interfaz más fácil de usar en comparación con iTunes.

Paso 5: Descarga e instala la aplicación “iMazing” en tu PC

iMazing es un software que te permite transferir archivos entre tu PC y iPhone sin usar iTunes. Es un software fácil de usar que es fácil de usar. Puede descargar la aplicación iMazing desde el sitio web oficial de forma gratuita. Una vez que haya descargado la aplicación, instálela en su PC.

Paso 6: transfiera archivos desde su PC a su iPhone

Para transferir archivos desde su PC a su iPhone, haga clic en la opción “Sistema de archivos” en la aplicación iMazing. Desde allí, puede buscar y seleccionar los archivos que desea transferir a su iPhone. Una vez que haya seleccionado los archivos, haga clic en el botón “Copiar al dispositivo” y comenzará el proceso de transferencia.

Conclusión:

Hay varios métodos disponibles para transferir archivos desde su PC a su iPhone sin iTunes. Ya sea que elija usar el correo electrónico, Dropbox, Airdrop o una solución de software de terceros, el proceso de transferencia de archivos desde su PC a su iPhone puede ser rápido y fácil. Con estos métodos, puede transferir fácilmente archivos desde su PC a su iPhone sin la molestia de iTunes.

PC Tutorials

Cómo Transferir Archivos De Pc A iPhone Paso A Paso

A medida que la tecnología continúa avanzando, las personas ahora tienen una gama más amplia de opciones para transferir archivos de un dispositivo a otro. Sin embargo, la transferencia de archivos desde una PC a un iPhone aún puede ser un proceso confuso para muchos usuarios. En este artículo, proporcionaremos una guía paso a paso sobre cómo transferir archivos desde la PC al iPhone, lo que lo convierte en un proceso fácil y sin complicaciones para todos.

Paso 1: conecta tu iPhone a tu PC

El primer paso para transferir archivos de PC a iPhone es conectar su iPhone a su PC. Para hacer esto, simplemente use el cable USB que viene con su iPhone y conéctelo a un puerto USB en su computadora. Una vez que su iPhone esté conectado a su computadora, verá un mensaje en su iPhone que le pedirá que confíe en la computadora. Toca “Confiar” para continuar.

Paso 2: Inicie iTunes en su PC

Una vez que su iPhone esté conectado a su computadora, inicie iTunes en su PC. iTunes es un reproductor y biblioteca multimedia que le permite administrar su iPhone y transferir archivos entre los dos dispositivos. Si no tiene iTunes instalado en su computadora, puede descargarlo gratis desde el sitio web de Apple.

Paso 3: selecciona tu iPhone en iTunes

Una vez que haya iniciado iTunes, debería ver su iPhone aparecer en la sección Dispositivos en el lado izquierdo de la pantalla. Haz clic en tu iPhone para seleccionarlo.

Paso 4: Explora los archivos de tu iPhone en iTunes

Una vez seleccionado su iPhone, verá un resumen de su información en la pantalla principal. Desde aquí, puede explorar los archivos de su iPhone, como música, fotos y videos, haciendo clic en las pestañas correspondientes en el lado izquierdo de la pantalla.

Paso 5: Transferir archivos desde la PC al iPhone

Para transferir archivos desde la PC al iPhone, simplemente seleccione el tipo de archivo que desea transferir (por ejemplo, música, fotos o videos) y luego haga clic en el botón “Agregar”. También puede arrastrar y soltar archivos desde su PC a la ventana de iTunes.

Paso 6: sincroniza tu iPhone con iTunes

Una vez que haya agregado los archivos que desea transferir a su iPhone, debe sincronizar su iPhone con iTunes. Para hacer esto, haga clic en el botón “Sincronizar” en la esquina inferior derecha de la ventana de iTunes. Esto transferirá los archivos de su PC a su iPhone.

Paso 7: desconecte su iPhone de su PC

Una vez que se completa la sincronización, puede desconectar de forma segura su iPhone de su PC. Para hacer esto, simplemente haga clic en el botón “Expulsar” al lado de su iPhone en la sección Dispositivos de iTunes y luego desconecte el cable USB de su iPhone.

En conclusión, transferir archivos desde la PC al iPhone es un proceso simple que se puede realizar con unos pocos clics en iTunes. Siguiendo estas instrucciones paso a paso, puede transferir fácilmente archivos entre su PC y iPhone y disfrutar de sus medios mientras viaja.

PC Tutorials

¿Sabía que puede actualizar Windows 7 a Windows 11 a través de la actualización in situ?

Cómo actualizar Windows 7 a Windows 11

Cómo actualizar Windows 7 a Windows 11 : Como sabemos, Microsoft lanzó Windows 11 con muchos requisitos que debemos ajustar y, por supuesto, anteriormente no había forma de actualizar de Windows 7 a Windows 11 excepto desde Windows 10.

Pero recientemente hay un truco interesante que hace que ya no sea imposible, donde resulta que podemos actualizar de Windows 7 a Windows 11 con un truco bastante sencillo.

Puede ver el tutorial en sí mismo en el video de NTDEV a continuación.

Según el video anterior, solo necesita Windows 11 ISO, Windows 10 ISO TH1 (1507) o TH2 (1511) y gimagex _x64. Entonces puedes seguir estos breves pasos:

- Descomprima Windows 10 TH1 o TH2 ISO en la PC

- Copie UpgradeMatrix.xml de ISO descomprimido al escritorio

- Monte ISO Windows 11 y copia install.wim kedalam ISO Windows 10

- A continuación, ejecute la actualización in situ como de costumbre y podrá instalar Windows 11 como de costumbre.

Parece fácil, ¿no? Por favor, inténtelo, tal vez más adelante también escriba un artículo más completo sobre esto en el próximo tutorial.

Vía: NTDEV

-

cómo3 years ago

cómo3 years agoCómo borrar tu lista de reproducidos recientemente en Spotify

-

Gaming4 years ago

Gaming4 years agoCómo usar Discord en Xbox One

-

cómo3 years ago

cómo3 years agoCómo conectar OPPO Enco Air a una computadora con Windows a través de Bluetooth

-

Noticias4 years ago

Noticias4 years agoCómo instalar códecs HEVC gratuitos en Windows 10 (para video H.265)

-

Gaming4 years ago

Gaming4 years agoCómo jugar a las cartas contra la humanidad en línea

-

Windows 103 years ago

Windows 103 years agoCómo mantener la pantalla encendida en Windows 10

-

MS Word3 years ago

MS Word3 years agoCómo dar formato a texto y números en datos de combinación de correspondencia en Microsoft Word

-

Gaming4 years ago

Gaming4 years agoLos 12 juegos de Far Cry, clasificados de peor a mejor