El desarrollador de procesadores de inteligencia artificial, propiedad de Intel, Habana Labs, ha sufrido un ciberataque en el que los agentes de amenazas robaron y filtraron datos.

Habana Labs es un desarrollador israelí de procesadores de inteligencia artificial que aceleran las cargas de trabajo de inteligencia artificial en el centro de datos. Intel compró la compañía en diciembre de 2019 por aproximadamente $ 2 mil millones.

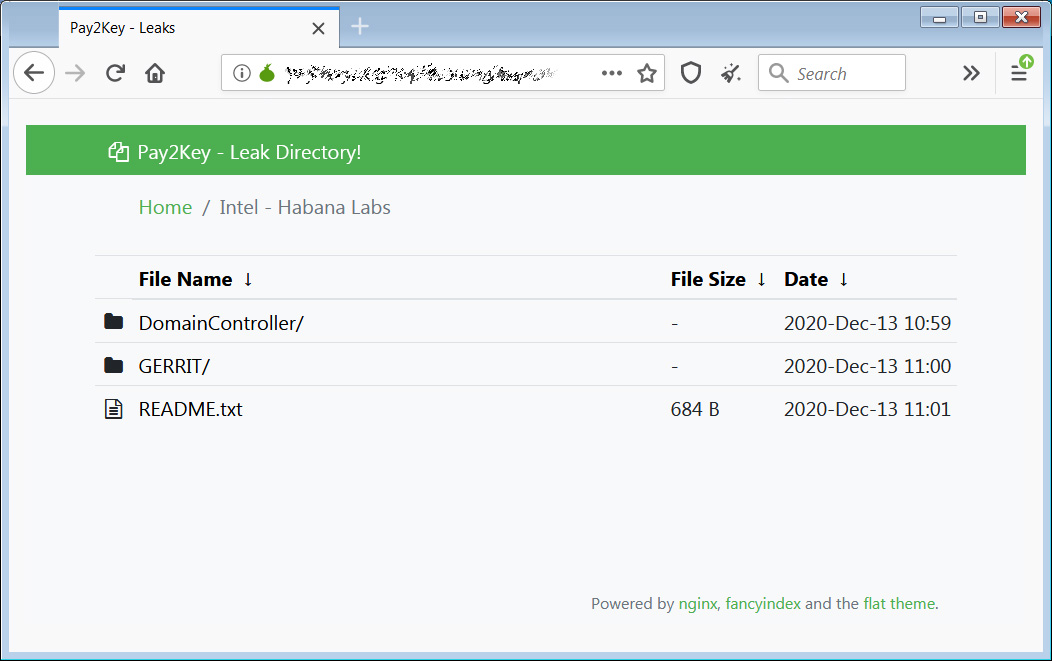

Hoy, la operación de ransomware Pay2Key filtró datos presuntamente robados de Habana Labs durante un ciberataque. Estos datos incluyen información de cuenta de dominio de Windows, información de zona DNS para el dominio y una lista de archivos de su sistema de revisión de código de desarrollo Gerrit.

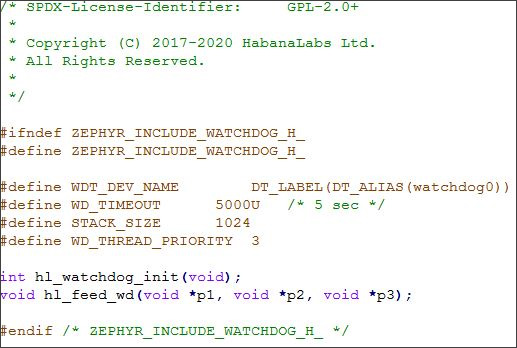

Además del contenido publicado en su sitio de filtración de datos, los operadores de Pay2Key han filtrado documentos comerciales e imágenes de código fuente.

En una amenaza publicada en el sitio de filtración de datos de Pay2Key, los actores de la amenaza han declarado que Habana Labs tiene “72 horas para detener el proceso de filtración …” No se sabe qué demandas de rescate se están haciendo, si las hay, para detener la filtración de datos.

Se cree que este ataque no pretende generar ingresos para los actores de la amenaza, sino más bien causar estragos en los intereses israelíes.

BleepingComputer se ha puesto en contacto con Habana Labs con preguntas sobre el ataque, pero no ha recibido respuesta.

Pay2Key responsable de los recientes ciberataques israelíes

Pay2Key es una operación de ransomware relativamente nueva detrás de una serie de ataques contra empresas israelíes en noviembre de 2020, según informaron las firmas israelíes de ciberseguridad Check Point y Profero.

Profero cree que los actores de amenazas iraníes están detrás de la operación de ransomware después de rastrear las billeteras de pago de rescate del grupo hasta los intercambios de bitcoins iraníes.

Esta semana @_CPResearch_ publicó un análisis del ransomware dirigido a las PYME israelíes denominadas “Pay2Key”. Utilizando fuentes de inteligencia y nuestras últimas capacidades de monitoreo de criptomonedas, hemos podido rastrear la estrategia de salida de los actores de amenazas que conducen al intercambio iraní. pic.twitter.com/64WzsonAjQ

– Profero (@ProferoSec) 11 de noviembre de 2020

Los medios israelíes informaron que los actores de amenazas violaron la compañía israelí de software de transporte y carga Amital esta semana y utilizaron su acceso para comprometer a cuarenta de los clientes de la compañía de software en un ataque a la cadena de suministro.

Mientras realizaba la respuesta a incidentes, Profero y la firma israelí de ciberseguridad Security Joes han vinculado los IOC de estos ataques con los descubiertos en ataques anteriores de Pay2Key.

Nuestros equipos de IR conjuntos de @ProferoSec y @SecurityJoes han podido correlacionar la infraestructura de los ataques de ransomware pay2key anteriores con el envío actual y la infiltración de carga. Esta es otra escalada importante en el actual ciberconflicto entre Israel e Irán. pic.twitter.com/idIWAm8JTb

– Profero (@ProferoSec) 13 de diciembre de 2020

El director ejecutivo de Profero, Omri Moyal, advierte a las empresas israelíes que endurezcan las defensas de su red, ya que se esperan más ciberataques de Irán.

Otro actor de amenazas conocido como BlackShadow fue responsable de un reciente ciberataque contra la compañía de seguros israelí Shirbit, cuyos datos fueron robados y filtrados. Si bien el ataque de Shirbit es similar a los ataques de Pay2Key, se desconoce si están vinculados.