Los teléfonos inteligentes nos facilitan la vida. Compartimos nuestras actualizaciones de vida en Instagram. Navegamos por la ciudad a través de Maps todos los días en el viaje. Apple o Google Pay nos ayudarán a no tener efectivo. Los teléfonos inteligentes están presentes en todos los ámbitos de nuestra vida cotidiana. Tanto, que les confiamos todos nuestros secretos, cuentas bancarias, fotos íntimas y videos. Pero puede preguntar, ¿qué pasa si mi dispositivo es pirateado? ¿Cómo impedir que los piratas informáticos accedan a mi teléfono? Las filtraciones de fotos privadas de celebridades demuestran que los piratas informáticos pueden ingresar a su teléfono inteligente. Incluidas las cámaras y el micrófono. Los piratas informáticos no solo lo espiarán, sino que también obtendrán acceso a toda la información financiera, como cuentas bancarias, todos sus archivos, fotos y videos. Incluso se puede registrar la geolocalización. Es por eso que hemos preparado consejos de protección para teléfonos celulares para ayudarlo a proteger su dispositivo contra piratería.

¿Cómo te proteges de posibles ataques?

Habilitar la autenticación de dos factores

Los piratas informáticos pueden romper su contraseña para iniciar sesión en su cuenta. Pero no con la autenticación de dos factores. Es una capa adicional de seguridad diseñada para garantizar que usted sea la única persona que puede acceder a su cuenta, incluso si alguien conoce su contraseña. Cuando desee iniciar sesión en un dispositivo nuevo por primera vez, deberá proporcionar dos datos: su contraseña y el código de verificación de seis dígitos que se envía automáticamente a su número de teléfono. Al ingresar el código, verifica que confía en el nuevo dispositivo.

Utilice contraseñas seguras

¡No uses años, nombres de mascotas o palabras populares! Una contraseña segura es larga (más de 7 dígitos). E incluye letras mayúsculas, minúsculas, números y caracteres especiales. ¡No use una contraseña con todas las cuentas! Si ocurre una filtración, los piratas informáticos recibirán acceso a todos los servicios web que utilice. Si cree que ha creado una contraseña segura, puede probarla en este sitio web.

Use aplicaciones SOLAMENTE de Google Play o App Store

Cada nueva aplicación es revisada por expertos de los servicios de distribución de aplicaciones. Google utiliza sistemas de revisión de aplicaciones tanto manuales como automatizados. Verifica que la nueva aplicación cumpla con las pautas para desarrolladores. El equipo de Apple también descarga nuevas aplicaciones y las prueba, pero aún más estrictas. Si bien las aplicaciones de Android generalmente se aprueban en 2 horas, Apple puede torturar a los recién llegados hasta por 2 días. Ambas empresas declinan si existe una pequeña sospecha de que la aplicación es malware.

Las pautas para desarrolladores de Google Play y App Store requieren privacidad en la aplicación. Las aplicaciones están obligadas a solicitar permiso para usar otras funciones del teléfono inteligente, como cámara, micrófono, geolocalización, contactos y otras. Si no lo hacen, son rechazados. Asegúrese de no descargar ninguna aplicación fuera de las plataformas de confianza.

Mantenga siempre su teléfono actualizado

Este puede ser uno de los consejos de protección más sutiles para el teléfono celular, sin embargo, no debe subestimar lo crucial que es. Nada es perfecto: iOS y Android tienen vulnerabilidades que utilizan los piratas informáticos. Pero Apple y Google intentan encubrir las brechas de seguridad en su sistema operativo tan pronto como las detectan. Lo hacen lanzando nuevas actualizaciones. Asegúrate de mantener tu teléfono actualizado. También incluye las aplicaciones que usas; también pueden tener algunos agujeros. Sus desarrolladores hacen todo lo posible para que los productos sean seguros para usted. Actualícelos también. Aquí está nuestra guía completa de actualización de iOS.

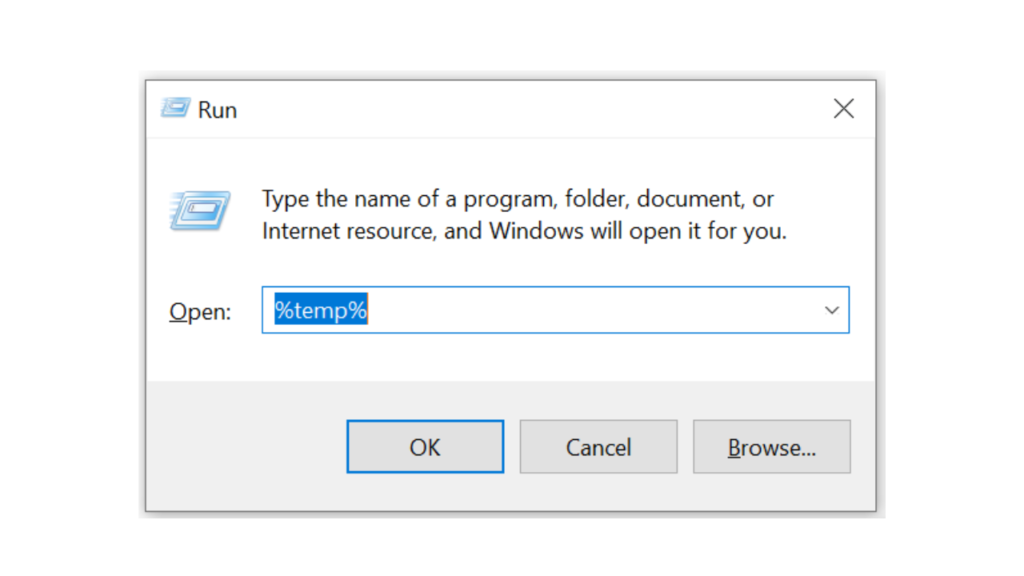

Verifique qué permisos tienen sus aplicaciones en Configuración

Sí, puede resultar sorprendente que su calculadora solicite datos móviles y geolocalización. Incluso si no está pirateado o espiándolo, puede mostrar algunos anuncios molestos. Vaya a la configuración de su teléfono y verifique qué permisos otorgó a sus aplicaciones. Asegúrese de permitirles SOLO las funciones que necesitan. A continuación, le indicamos cómo hacerlo en su iPhone:

- En su iPhone, vaya a Configuración> Privacidad.

- Elija la función a la que desea editar el acceso, tóquela.

- Mueva la palanca para activar / desactivar el acceso otorgado a una aplicación en particular.

- Revise todas las funciones para evitar que las aplicaciones comprometan su privacidad.

_1599139915.png)

Sea inteligente: no haga clic en enlaces aleatorios (incluso si son de sus amigos)

Para 2020, todos hemos aprendido que si un enlace parece demasiado atractivo, podría ser un fraude. Los hackers ahora también lo han entendido. Ahora su enlace puede llevarlo a un video musical en YouTube. En el momento en que hace clic en él, el pirata informático recibe su dirección IP. Con él, otros ataques se vuelven más fáciles de realizar.

Utilice un servicio de VPN

Ya sabes que una VPN es imprescindible para Wi-Fis gratis en cafés y aeropuertos. Su conexión no está cifrada y se puede utilizar para un ataque de intermediario. Realizar transacciones en esos lugares sin el cifrado adecuado es peligroso. Puede perder dinero y acceder a su cuenta bancaria.

La red Wi-Fi de su hogar también se puede piratear. Sí, incluso si tiene una contraseña segura allí. Si su red doméstica es pirateada, pondrá en peligro todos sus dispositivos inteligentes, incluido su teléfono inteligente. Su proveedor de servicios de Internet (ISP) también puede ser pirateado. Mantienen todos los datos que comparte a través de Internet en sus servidores sin cifrado. Un hacker solo necesita ingresar a ese servidor. Allí recibirán tu dirección IP, contraseñas, el tiempo que pasas en sitios web, tus hábitos, tus clics, incluso las fotos íntimas que envías a tus allegados.

Pero no sucederá si usa una VPN. Sirve como un punto medio entre su teléfono inteligente e Internet. VPN también encripta todos los datos con algoritmos de alto nivel asegurándose de que nadie más que usted pueda acceder a sus mensajes personales, fotos, correos electrónicos y otros. Además, una política de no registro es imprescindible para una buena VPN. No debería mantener sus datos en sus servidores.

El uso de una VPN puede ser crucial para interacciones en línea seguras y privadas . Nos tomamos muy en serio su seguridad en línea . Es por eso que hemos creado ClearVPN, la primera VPN sin esfuerzo para una experiencia en línea segura y personalizada. ClearVPN es la única VPN que necesita. Porque te entiende claramente.