Microsoft está trabajando en una nueva utilidad de línea de comandos incorporada ‘Uso del disco’ que informa cuánto espacio en disco usa una carpeta.

Con el tiempo, es común quedarse sin almacenamiento y no saber qué programas o archivos están usando todo el espacio del disco duro. En el pasado, los usuarios necesitaban descargar herramientas gratuitas como TreeSize para enumerar las carpetas que ocupan la mayor parte del espacio.

Mientras jugaba con las nuevas compilaciones 20277 y 21277 de Windows 10 Insider lanzadas la semana pasada, BleepingComputer descubrió que Microsoft ha introducido silenciosamente una nueva utilidad DiskUsage. Esta utilidad puede escanear unidades enteras o carpetas específicas e informar cuánto está usando cada carpeta.

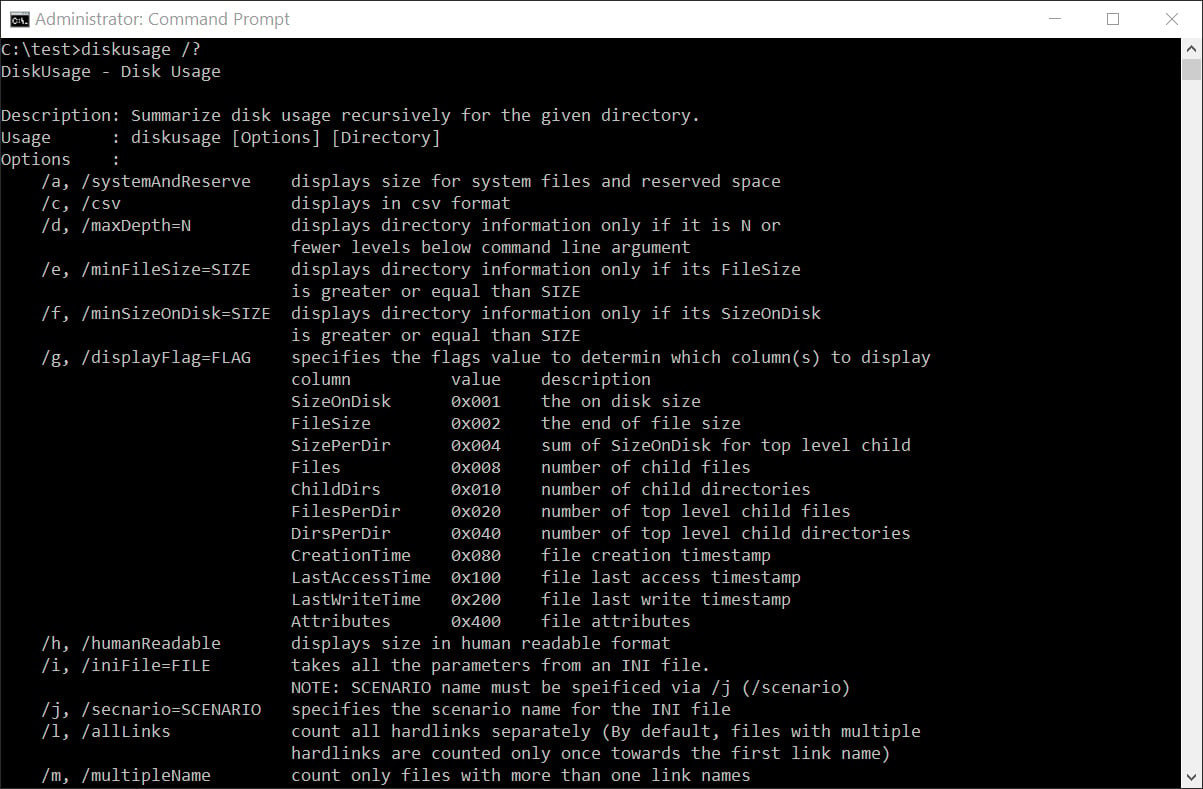

DiskUsage se encuentra en C: Windows System32 diskusage.exe y mostrará instrucciones de uso al ingresar diskusage /? , Como se muestra abajo.

Este programa se encuentra en el comienzo del desarrollo, con algunas características que no funcionan como se esperaba y algunos errores de ortografía en las instrucciones de uso.

Para aquellos interesados, las instrucciones de uso completas se encuentran a continuación:

DiskUsage - Descripción del uso del disco: resume el uso del disco de forma recursiva para el directorio dado. Uso: diskusage [Opciones] [Directorio] Opciones: / a, / systemAndReserve muestra el tamaño de los archivos del sistema y el espacio reservado / c, / csv se muestra en formato csv / d, / maxDepth = N muestra la información del directorio solo si es N o menos niveles por debajo del argumento de línea de comando / e, / minFileSize = SIZE muestra la información del directorio solo si su FileSize es mayor o igual que SIZE / f, / minSizeOnDisk = SIZE muestra la información del directorio solo si su SizeOnDisk es mayor o igual que SIZE / g, / displayFlag = FLAG especifica el valor de las banderas para determinar qué columna (s) mostrar la descripción del valor de columna SizeOnDisk 0x001 el tamaño del disco FileSize 0x002 el tamaño del final del archivo SizePerDir 0x004 suma de SizeOnDisk para los archivos secundarios de nivel superior 0x008 número de archivos secundarios ChildDirs 0x010 número de directorios secundarios FilesPerDir 0x020 número de archivos secundarios de nivel superior DirsPerDir 0x040 número de directorios secundarios de nivel superior CreationTime 0x080 marca de tiempo de creación de archivos LastAccessTime 0x100 marca de tiempo de último acceso de archivos LastWriteTime 0x Atributos de marca de tiempo de última escritura de 200 archivos Atributos de archivo 0x400/ h, / humanReadable muestra el tamaño en formato legible por humanos / i, / iniFile = FILE toma todos los parámetros de un archivo INI. NOTA: El nombre del ESCENARIO debe especificarse a través de / j (/ escenario) / j, / secnario = ESCENARIO especifica el nombre del escenario para el archivo INI / l, / allLinks cuenta todos los enlaces físicos por separado (por defecto, los archivos con múltiples enlaces físicos se cuentan solo una vez hacia el primer nombre de enlace) / m, / multipleName cuenta solo los archivos con más de un nombre de enlace / n, / nameFilter = FILTER cuenta solo los archivos cuyo nombre coincide con el filtro de nombre / p, / favoritePath = PATH cuenta los archivos con varios nombres de enlace el primer enlace que está debajo de PATH si existe NOTA: Estas opciones no se deben especificar junto con / l (/ allLinks) / q, / virtual recurse en directorios virtuales / r, / skipReparse omitir recurrir a directorios de análisis / s, / skipResurse omitir recurrir a directorios secundarios al calcular tamaños / t, / TopDirectory = N muestra los directorios Top N por SizeOnDisk en orden descendente / u, / TopFile = N muestra los archivos Top N por SizeOnDisk en orden descendente / v, / verbose muestra información detallada del error / x , / clearDefault no mostrar ay las columnas seleccionadas por defectoProbando la nueva utilidad DiskUsage

La nueva herramienta DiskUsage de Microsoft se encuentra en las etapas iniciales de desarrollo, por lo que es un poco tosca en los bordes. Dicho esto, BleepingComputer decidió darle una vuelta y ver cómo funcionaba.

De forma predeterminada, cuando se ejecuta DiskUsage, informará los tamaños de archivos y carpetas en bytes, lo que no es tan útil como mostrar tamaños en MB, GB, etc. Afortunadamente, Microsoft incluyó un argumento /h para mostrar tamaños legibles por humanos, lo que haremos utilizar en nuestros ejemplos de uso a continuación.

Como realizamos esta prueba en una máquina virtual, no tenemos muchos datos o programas grandes instalados, por lo que la probamos con la carpeta C: Windows.

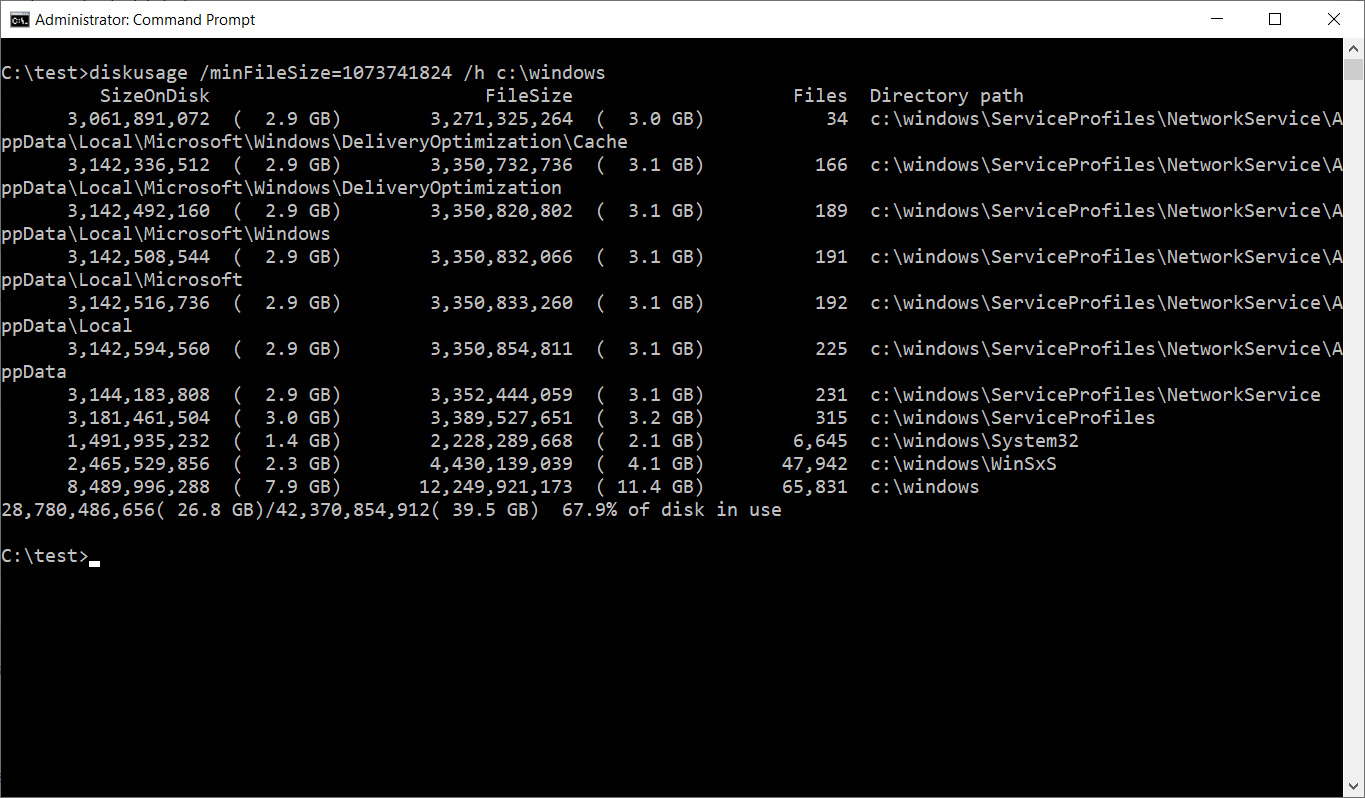

Para ver las carpetas en C: Windows que tienen más de 1 GB de tamaño, ejecutamos el siguiente comando:

diskusage /minFileSize=1073741824 /h c:windowsComo puede ver a continuación, DiskUsage enumeró todas las carpetas, incluida la carpeta C: Windows, que tienen un tamaño superior a 1 GB.

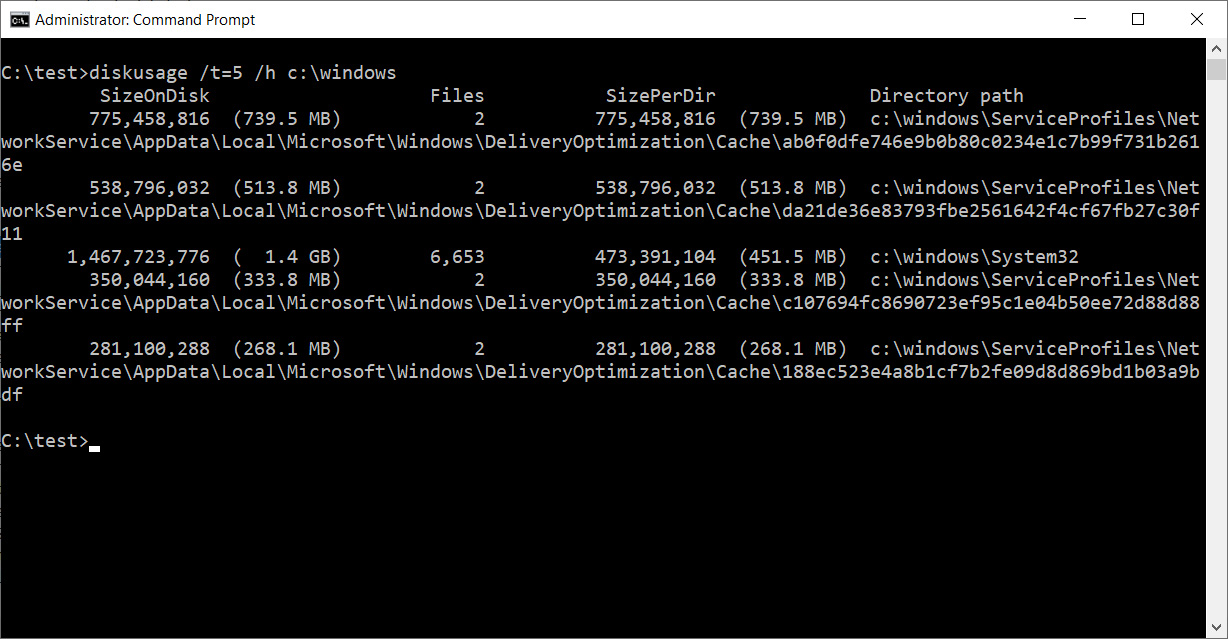

DiskUsage también incluye una función para enumerar las N (números) carpetas principales en una unidad o en una carpeta específica. Para hacer esto, use el comando / t = [número] de la siguiente manera:

diskusage /t=5 /h c:windowsDesafortunadamente, el resultado de este comando no fue el esperado. Como puede ver a continuación, mostró una lista ordenada de 5 carpetas, pero según nuestros comandos anteriores, no eran las carpetas que esperábamos.

Suponemos que el comando anterior muestra las carpetas más grandes, sin considerar los archivos en sus subcarpetas.

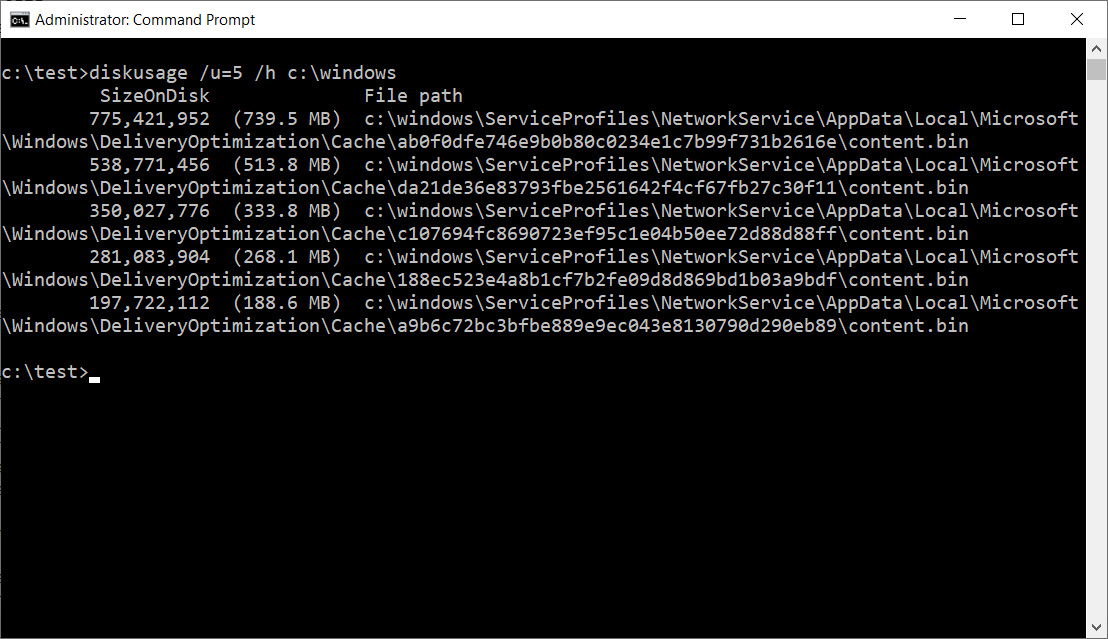

DiskUsage también incluye otras características, como enumerar los archivos principales en tamaño mediante la opción /u , como se muestra en el siguiente comando:

diskusage /u=5 /h c:windowsComo puede ver a continuación, en lugar de mostrar las cinco carpetas principales, DiskUsage muestra los cinco archivos más grandes.

Otras características incluidas en DiskUsage incluyen la creación de archivos de configuración que contienen las opciones que desea utilizar automáticamente, la personalización de salida y la capacidad de omitir varios tipos de carpetas.

Como se indicó anteriormente, DiskUsage aún se encuentra en sus etapas iniciales y no hay información sobre cuándo estará disponible. Puede probarlo ahora instalando las últimas versiones de Windows 10 Insider.