Una nueva versión de malware Qbot activa ahora su mecanismo de persistencia justo antes de que se apaguen los dispositivos Windows infectados y elimina automáticamente cualquier rastro cuando el sistema se reinicia o se despierta del modo de suspensión.

Qbot (también conocido como Qakbot, Quakbot y Pinkslipbot) es un troyano bancario de Windows con funciones de gusano activas desde al menos 2009 y que se utiliza para robar credenciales bancarias, información personal y datos financieros.

El malware también se ha utilizado para registrar las pulsaciones de teclas de los usuarios, para abrir puertas traseras en computadoras comprometidas y para implementar balizas Cobalt Strike utilizadas por operadores de ransomware para entregar cargas útiles de ransomware ProLock y Egregor.

En campañas recientes, las víctimas de Qbot se han infectado mediante correos electrónicos de phishing con archivos adjuntos de documentos de Excel que fingen ser documentos de DocuSign.

Cambiar a un mecanismo de persistencia más sigiloso

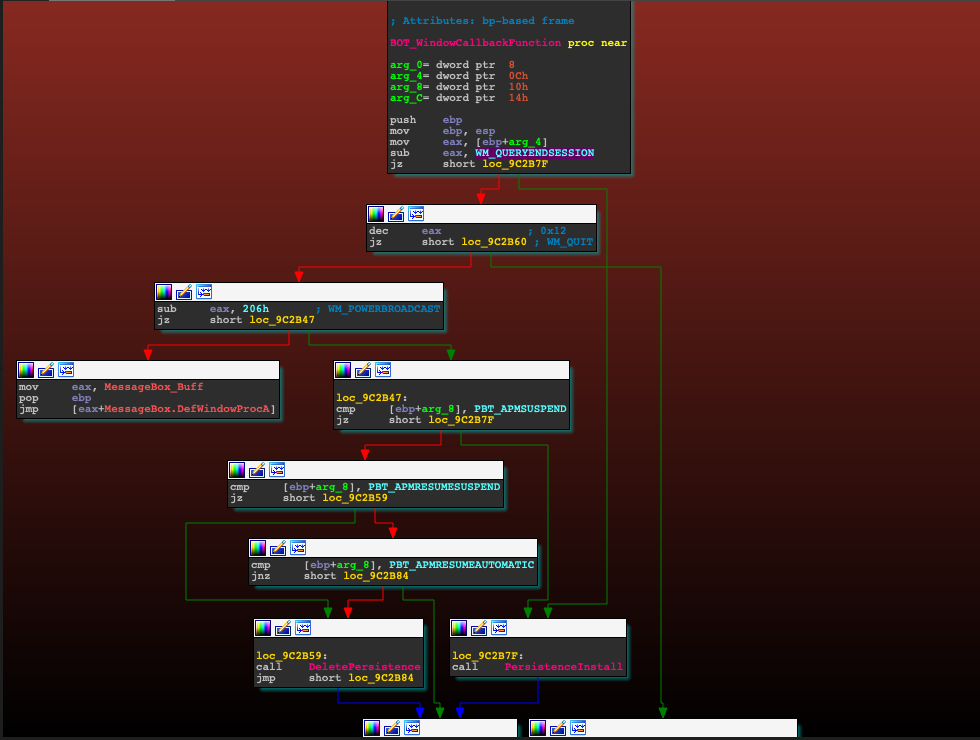

A partir del 24 de noviembre, cuando el investigador de amenazas de Binary Defense James Quinn dice que se detectó la nueva versión de Qbot, el malware está utilizando un mecanismo de persistencia más nuevo y sigiloso que aprovecha el apagado del sistema y reanuda los mensajes para alternar la persistencia en los dispositivos infectados.

Esta táctica tiene tanto éxito que algunos investigadores habían pensado anteriormente que el troyano Qbot había eliminado por completo este mecanismo de persistencia.

“Si bien los informes iniciales de otros investigadores habían declarado que el mecanismo de persistencia de la clave Ejecutar se eliminó en la nueva versión de Qakbot, en su lugar se agregó a un mecanismo de persistencia más sigiloso e interesante que escucha los mensajes de apagado del sistema, junto con PowerBroadcast Suspend / Resume mensajes “, explica Quinn.

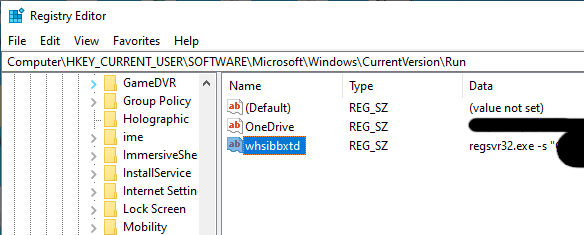

El troyano agregará una clave de ejecución del registro en los sistemas infectados que le permite iniciarse automáticamente al iniciar sesión en el sistema e intentará eliminarlo inmediatamente una vez que el usuario encienda o despierte la computadora desde el modo de suspensión para evadir la detección de soluciones anti-malware o seguridad investigadores.

Lo que hace que esta técnica sea sigilosa es el momento perfecto utilizado por los desarrolladores de Qbot para inyectar la clave en el registro de Windows.

El malware solo agregará la tecla Ejecutar antes de que el sistema entre en suspensión o se apague, pero lo hará tan cerca de que suceda que “los productos de seguridad no tienen la oportunidad de detectar e informar sobre la nueva clave de ejecución”.

Luego, Qbot intentará eliminar la clave de persistencia varias veces una vez que se inicie nuevamente al activar o iniciar sesión el sistema.

Sin embargo, debido a que el nombre del valor de la clave se genera aleatoriamente en cada sistema infectado, Qbot intentará “eliminar cualquier clave de ejecución con datos de valor que coincidan” con su ruta.

Si bien este método para ganar persistencia es nuevo para Qbot, otro malware ha utilizado técnicas similares para evadir la detección en el pasado, incluidos los troyanos bancarios Gozi y Dridex.

“Parece que las dos familias de malware tienen un mecanismo similar, ya que ambos están escuchando los mensajes WM_QUERYENDSESSION y WM_ENDSESSION para detectar cuándo el usuario cierra la sesión, pero la nueva versión de Qakbot va más allá al buscar también eventos de energía como WM_POWERBROADCAST y PBT_APMSUSPEND para instalar sus ganchos cuando el sistema está suspendido también “, dijo a BleepingComputer el director senior del equipo de amenazas de Binary Defense, Randy Pargman.

Cambios de instalación y configuración

La técnica de instalación de Qbot también se ha actualizado en esta nueva versión, ya que utiliza una nueva arquitectura DLL que combina el cargador de malware y el bot en una sola DLL.

Anteriormente, el cargador evadía la detección por parte de los sistemas sandbox de malware automatizados al almacenar todo el código malicioso en un componente DllRegisterServer separado y solo llamarlo a través de regsvr32.exe o rundll32.exe cuando se usaban ciertos argumentos de línea de comandos.

La nueva versión simplifica esta técnica al eliminar los argumentos de la línea de comandos del proceso y cambiar la inyección del código del bot en los procesos recién creados.

“Al eliminar los interruptores de la línea de comandos y las comprobaciones de análisis a través de la creación de un nuevo proceso (mientras se mantienen muchas de las comprobaciones anti-análisis / anti-sandbox), el mecanismo de instalación del nuevo cargador solo ocurre después de que el bot ha sido inyectado en explorer.exe”, Quinn agrega.

Qbot también ha cambiado a una nueva configuración encriptada en el registro de la configuración .dat y los archivos de registro almacenados previamente en las computadoras comprometidas de las víctimas.