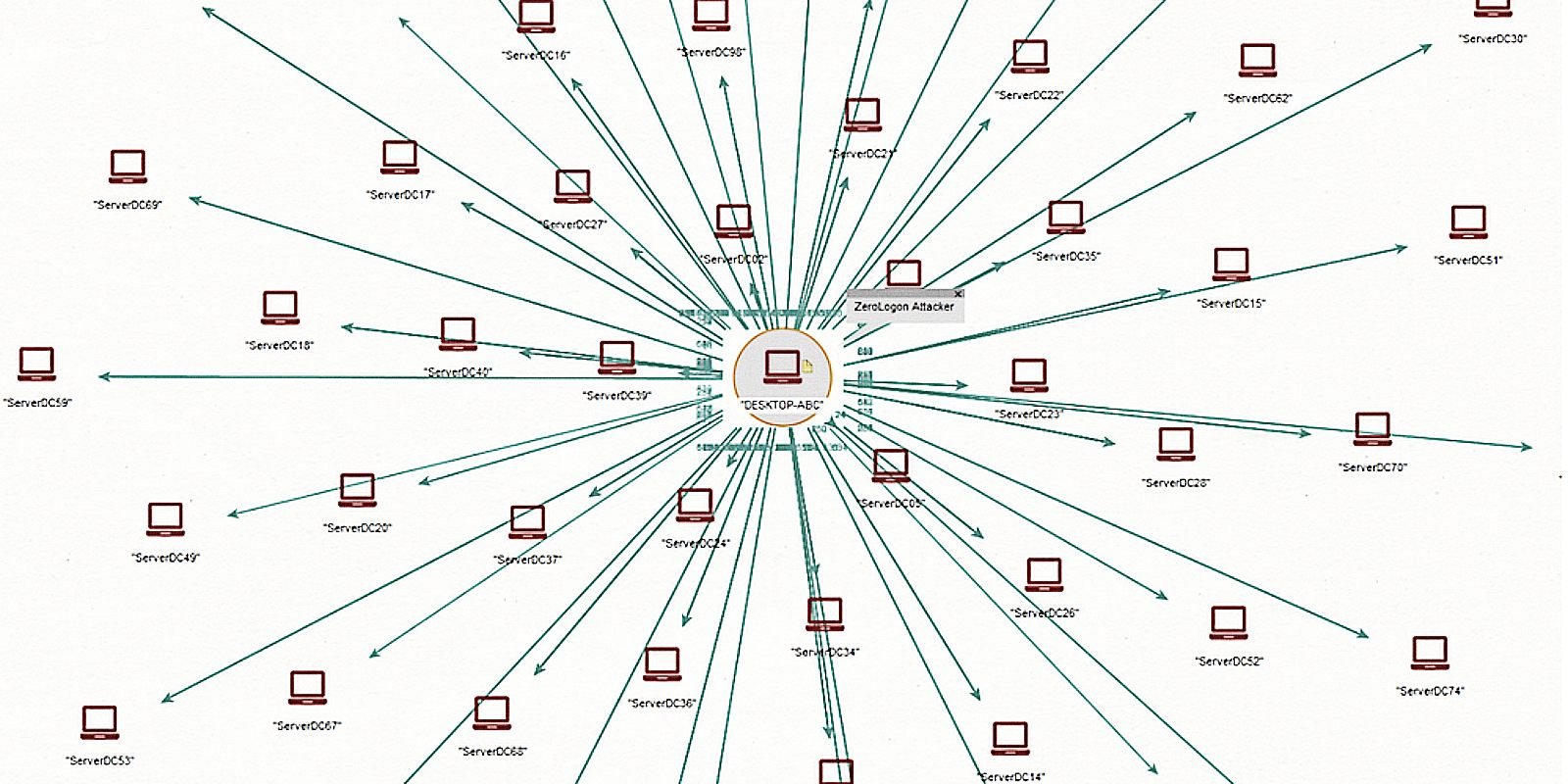

Microsoft ha agregado soporte para la detección de explotación de Zerologon a Microsoft Defender for Identity para permitir que los equipos de operaciones de seguridad detecten ataques locales que intentan abusar de esta vulnerabilidad crítica.

Microsoft Defender for Identity (anteriormente conocido como Azure Advanced Threat Protection o Azure ATP) es una solución de seguridad basada en la nube diseñada para aprovechar las señales de Active Directory locales para detectar y analizar identidades comprometidas, amenazas avanzadas y actividad interna maliciosa dirigida a una organización inscrita .

“Microsoft Defender for Identity puede detectar esta vulnerabilidad desde el principio”, dijo el gerente de programas de Microsoft, Daniel Naim. “Cubre tanto los aspectos de explotación como la inspección del tráfico del canal Netlogon”.

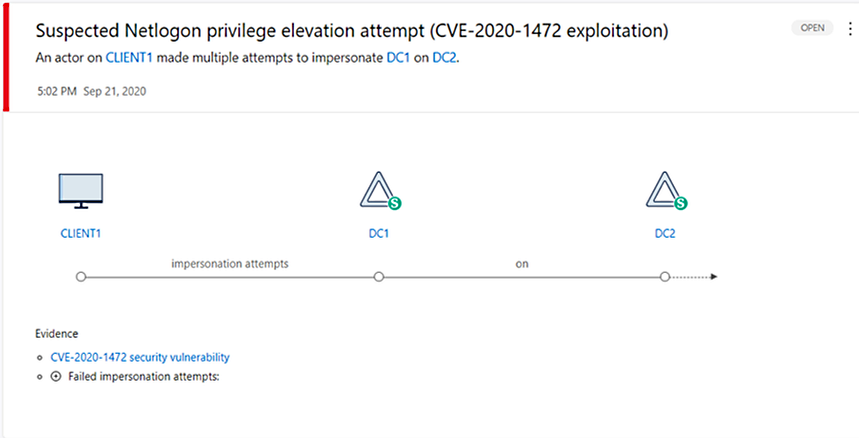

Las alertas que se muestran cada vez que se detecta una explotación de Zerologon o una actividad relacionada permitirán a los equipos de SecOps obtener información rápidamente en el dispositivo o el controlador de dominio detrás de los intentos de ataque.

Las alertas también proporcionarán información que puede ayudar a identificar afirmaciones específicas y si los ataques tuvieron éxito.

“Finalmente, los clientes que usan Microsoft 365 Defender pueden aprovechar al máximo el poder de las señales y alertas de Microsoft Defender for Identity, combinadas con eventos de comportamiento y detecciones de Microsoft Defender for Endpoint”, agregó Naim.

“Esta protección coordinada le permite no sólo observar los intentos de explotación de Netlogon a través de los protocolos de red, sino también ver el proceso del dispositivo y la actividad de los archivos asociados con la explotación”.

Implementación de parches en varias etapas

Zerologon es una falla crítica que los atacantes pueden aprovechar para elevar los privilegios de suplantación de una cuenta de controlador de dominio, lo que les permite tomar el control total de todo el dominio robando las credenciales del dominio, cambiando la contraseña de cualquier usuario y ejecutando comandos arbitrarios.

Microsoft todavía está en el proceso de implementar la solución para la falla de Zerologon como parte de un proceso de dos etapas, ya que puede causar que algunos de los dispositivos afectados pasen por varios problemas de autenticación.

Dado que el aviso inicial sobre el parche de Zerologon era confuso, Microsoft aclaró los pasos que los administradores deben tomar para proteger los dispositivos contra ataques.

El plan de parches descrito por Microsoft requiere que los administradores sigan los siguientes pasos:

- ACTUALICE sus controladores de dominio con una actualización publicada el 11 de agosto de 2020 o posterior.

- ENCUENTRE qué dispositivos están haciendo conexiones vulnerables mediante el seguimiento de los registros de eventos.

- DIRIGIR dispositivos no compatibles que hacen conexiones vulnerables.

- HABILITE el modo de ejecución para abordar CVE-2020-1472 en su entorno.

Ataques continuos dirigidos a servidores vulnerables

Microsoft advirtió que tanto los actores de amenazas respaldados por el estado como los motivados financieramente están explotando activamente los sistemas no parcheados contra la vulnerabilidad ZeroLogon a fines de octubre y en septiembre.

En ambas ocasiones, la compañía instó a los administradores de TI a aplicar las actualizaciones de seguridad emitidas como parte del martes de parches de agosto de 2020 para proteger sus redes contra ataques entrantes aprovechando los exploits ZeroLogon disponibles públicamente.

“Recomendamos encarecidamente a todos los que no hayan aplicado la actualización que tomen este paso ahora. Los clientes deben aplicar la actualización y seguir la guía original como se describe en KB4557222 para asegurarse de que están completamente protegidos de esta vulnerabilidad”, dijo el vicepresidente de ingeniería de MSRC, Aanchal Gupta. dijo.

Recordatorio a todos nuestros clientes de Windows para que implementen al menos la actualización de agosto de 2020 o posterior y sigan la guía original publicada para resolver completamente la vulnerabilidad, CVE-2020-1472. Para obtener más información, consulte la publicación de nuestro blog: https://t.co/br77bEP0mu

– Respuesta de seguridad (@msftsecresponse) 29 de octubre de 2020

El grupo de piratería MuddyWater respaldado por Irán (también conocido como SeedWorm y MERCURY) comenzó a explotar la falla en los ataques a partir de la segunda quincena de septiembre.

TA505 (también conocido como Chimborazo), un grupo de amenazas con motivaciones financieras conocido por proporcionar un canal de entrega de Clop ransomware en las últimas etapas de sus ataques, también fue detectado por Microsoft explotando la vulnerabilidad ZeroLogon el mes pasado.

Los piratas informáticos chinos APT10 también están abusando activamente de Zerologon, como se muestra en los ataques contra empresas y subsidiarias japonesas observados por el equipo de cazadores de amenazas de Symantec a principios de este mes.

Inmediatamente después de los informes iniciales de explotación de ZeroLogon, la Agencia de Seguridad de Infraestructura y Ciberseguridad de los Estados Unidos (CISA) exigió al Poder Ejecutivo Federal Civil que tratara todo el proceso de parcheo de ZeroLogon como “una acción inmediata y de emergencia”.