PC Tutorials

La GPU discreta Iris Xe Max de Intel es más lenta que la versión integrada

Lo primero que quiero decir aquí es que Intel Iris Xe Max no se comercializa como una GPU para juegos, aunque es una solución discreta. Sin embargo, es idéntica a la GPU integrada de 11a generación que ha recibido buena acogida y, por lo tanto, debería tener al menos algunas capacidades de juego básicas. Nuestro sitio hermano PCMag recientemente tomó una computadora portátil equipada con una Iris Xe Max para dar una vuelta, y lo que encontraron fue bastante extraño.

El Iris Xe Max es la primera GPU discreta de Intel en muchos años y tiene 768 núcleos, 48 TMU y 24 ROPS (768: 48: 24). Utiliza LPDDR4X para reducir el consumo de energía, en lugar de GDDR, y ofrece un bus de memoria de 128 bits, con un búfer de RAM de 4 GB. La última GPU integrada completa de Intel, la Xe Graphics G7, está integrada en chips como el Core i7-1185G7, también tiene una configuración 768: 48: 24.

El Iris Xe Max funciona con un reloj central de hasta 1650MHz, con un reloj LPDDR4X de 2133MHz, para un total de 68.26GB / s de ancho de banda de memoria. El Core i7-1185G7 ejecuta su reloj hasta 1350MHz. El ancho de banda de la memoria dependerá de la velocidad de la RAM, pero asumiendo que se usó DDR4-3200, eso es 51.2GB / s de ancho de banda.

En otras palabras: deberíamos esperar que el Iris Xe Max supere al Xe integrado dentro de Tiger Lake, aunque solo sea un poco. Tiene 1,33 veces más ancho de banda de memoria y hasta 1,22 veces más reloj.

Curiosamente, sin embargo, esto no es lo que muestran los puntos de referencia de PCMag . PCMag comparó el rendimiento de un Dell Inspiron 7000 2 en 1 de Tiger Lake equipado con un Iris Xe Max (no se proporcionó el modelo de CPU, pero estoy dispuesto a apostar que es un Core i7-1165G7). El 1185G7 es un poco más rápido que el 1165G7, pero no lo suficiente para dar cuenta de los resultados que informa Tiger Lake.

En Rise of the Tomb Raider, la computadora portátil TGL es 1.2 veces más rápida que la Iris Xe Max y sigue siendo 1.06 veces más rápida incluso a 1920 × 1080. En Far Cry 5, lidera 1.08x en 720p y solo una fracción a 1080p, pero es 1.22x más rápido en 720p cuando se ejecuta Total War: Warhammer II (1.11x más rápido a 1080p). El portátil con Tiger Lake integrado supera al portátil con gráficos discretos en casi todos los puntos de referencia del juego.

Las pruebas sintéticas se ven un poco diferentes. No quiero robar el trueno de Mag, pero si revisa sus resultados sintéticos, encontrará que el discreto Iris Xe Max al menos logra ganar uno y empatar uno, en lugar de perder la suite.

Estos resultados son extraños. Estamos comparando dos GPU basadas en núcleos de GPU idénticos. La tarjeta discreta tiene todas las ventajas: RAM dedicada, relojes de núcleo más altos, mayor ancho de banda de memoria general y, sin embargo, no puede ganar. Por qué no?

Permítanme decirles que la respuesta podría ser algo banal, como “Dell envió la computadora portátil con un controlador de gráficos temprano” o “Una actualización de firmware mejoró el rendimiento de la CPU y la GPU al ajustar los puntos de aceleración”. Una posibilidad más interesante es que estamos viendo el impacto de las diferencias en la administración de energía y los objetivos térmicos entre Dell y el libro blanco de Intel, o una característica que limita el rendimiento de LPDDR4X. La penalización tendría que ser enorme: el libro blanco de Intel tiene una gran ventaja en algunas de estas pruebas. Esto parece poco probable.

No he probado el libro blanco de Tiger Lake que utilizó Mag, pero tengo entendido que estos sistemas están bien construidos y, por lo general, están ajustados para funcionar bien en envolventes de potencia de 25W. Se puede suponer que estos sistemas están diseñados para mostrar las CPU de Intel de la mejor manera.

Cuando se trata de portátiles OEM, Intel permite a los fabricantes apuntar a una amplia gama de temperaturas de la piel y objetivos térmicos. Muchos de los chips de Intel se pueden configurar para un TDP de 12W – 28W dependiendo de cómo el fabricante quiera posicionar un sistema específico. Los fabricantes también tienen una amplia libertad en términos de las soluciones de enfriamiento que incorporan en su hardware y el grado en el que optimizan específicamente la ubicación de los componentes para garantizar el sistema más rápido con la menor cantidad de estrangulamiento posible.

Intel ofrece esta flexibilidad porque permite a los OEM diferenciar sus productos. La desventaja de esta política es que no puede asumir que dos computadoras portátiles funcionarán de manera idéntica solo porque usan la misma CPU.

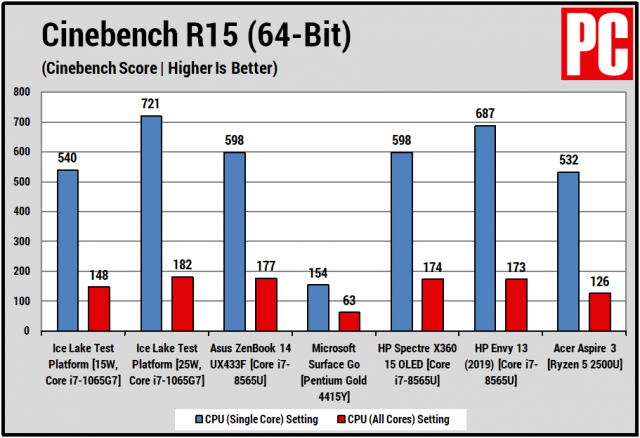

Este punto de referencia de PCMag del debut de Ice Lake lo demuestra. Dos de las tres máquinas con tecnología Core i7-8565U obtienen una puntuación casi idéntica. El tercero es mucho más rápido. Es posible que Dell eligiera objetivos térmicos y de energía menos agresivos que Intel, ya sea para la CPU, la GPU o ambas. También es posible que el Core i7-1185G7 de Intel sea más agresivo cuando se trata de mantener los relojes de impulso y se ejecute más rápido en 720p por esa razón. Revisé otras revisiones en las computadoras portátiles de Tiger Lake, y el rendimiento de la GPU en esos sistemas fue solo un poco más lento (1-2 fps) que el libro blanco.

Una de las razones por las que sospecho que podría haber un problema de energía o térmico en juego aquí es por lo que sucedió cuando Intel lanzó Core M. Había tres CPU Core M para elegir, y la gente pronto notó que la CPU de gama más baja a veces corrió más rápido que los chips de gama alta. Si bien los chips de gama alta tenían un reloj de impulso más alto, alcanzaban sus puntos de disparo térmico con mucha más frecuencia y tenían que reducir la velocidad. Es posible que la dGPU esté aumentando o disminuyendo, o que otros límites térmicos en el chasis mantengan su frecuencia de reloj general más baja.

Sería interesante ver cómo ambas computadoras portátiles ajustaron las velocidades de reloj de su CPU y GPU mientras ejecutan puntos de referencia idénticos. Sería bastante extraño si la brecha entre los dos sistemas se redujera al rendimiento / estrangulamiento de la CPU bajo carga, pero un gráfico de velocidades de reloj para cada chip respondería la pregunta.

Este no es un debut terriblemente fuerte para el Iris Xe Max. Intel quiere vender esta tarjeta como un acelerador de inteligencia artificial y aprendizaje automático, y tiene una tecnología llamada Deep Link integrada en el chip que permitirá que la iGPU y la dGPU se unan en ciertas cargas de trabajo. Al mismo tiempo, el mayor salto de rendimiento de Tiger Lake está en los gráficos, donde Intel logró tomar el liderazgo en rendimiento general de AMD. Sería incoherente elogiar simultáneamente el rendimiento integrado de Tiger Lake y pretender que el Iris Xe Max no está construido con el mismo silicio y no debería ofrecer al menos el mismo rendimiento.

Con suerte, hay una combinación de mejoras que al menos harán que el rendimiento del Iris Xe Max coincida con la línea de base del Core i7-1185G7. Intel no comercializa el Iris Xe Max como una GPU para juegos, y no podemos evaluarlo como un acelerador AI / ML usando Deep Link todavía, porque la función no es compatible con ningún software, pero los clientes que compran Iris Xe Max El silicio no debería verse penalizado con un rendimiento de GPU más lento en comparación con los usuarios integrados, incluso si esa es una cantidad relativamente modesta en el gran esquema de las cosas.

Ahora lea :

PC Tutorials

Cómo transferir archivos desde la PC al iPhone sin iTunes

iTunes es una gran herramienta para administrar su música y videos en su iPhone, pero no siempre es la forma más fácil de transferir archivos desde su PC a su iPhone. Si está buscando una forma de transferir archivos desde su PC a su iPhone sin usar iTunes, hay varios métodos disponibles. En este artículo, veremos algunas de las formas más fáciles y eficientes de transferir archivos desde su PC a su iPhone sin iTunes.

Método 1: usar el correo electrónico

Una de las formas más fáciles de transferir archivos desde su PC a su iPhone es a través del correo electrónico. Este método es simple y no requiere software adicional. Para transferir archivos mediante el correo electrónico, simplemente adjunte el archivo a un correo electrónico, envíese el correo electrónico a usted mismo y luego abra el correo electrónico en su iPhone y guarde el archivo adjunto. Este método funciona mejor para archivos más pequeños, ya que los archivos más grandes pueden tardar un poco en descargarse en su iPhone.

Método 2: Uso de Dropbox

Otra excelente manera de transferir archivos desde su PC a su iPhone sin iTunes es mediante el uso de Dropbox. Dropbox es un servicio de almacenamiento de archivos basado en la nube que le permite acceder a sus archivos desde cualquier dispositivo con conexión a Internet. Para usar Dropbox para transferir archivos desde su PC a su iPhone, simplemente cargue el archivo en su cuenta de Dropbox en su PC y luego descárguelo en su iPhone usando la aplicación de Dropbox. Este método es mejor para archivos más grandes, ya que te permite acceder al archivo en tu iPhone sin tener que esperar a que se descargue.

Método 3: Usar Airdrop

Airdrop es una característica de los dispositivos Apple que le permite transferir archivos de forma rápida y sencilla de un dispositivo Apple a otro sin necesidad de una conexión a Internet. Para usar Airdrop para transferir archivos desde su PC a su iPhone, simplemente abra la función Airdrop en su Mac y seleccione el archivo que desea transferir. Luego, abra Airdrop en su iPhone y seleccione su Mac de la lista de dispositivos disponibles. Luego, el archivo se transferirá a su iPhone.

Método 4: uso de software de terceros

Si está buscando una solución más completa para transferir archivos desde su PC a su iPhone sin iTunes, existen varias opciones de software de terceros disponibles. Algunas opciones populares incluyen iMazing, AnyTrans y WALTR 2. Estos programas le permiten transferir archivos de todo tipo, incluidos música, videos y documentos, y generalmente ofrecen una interfaz más fácil de usar en comparación con iTunes.

Paso 5: Descarga e instala la aplicación “iMazing” en tu PC

iMazing es un software que te permite transferir archivos entre tu PC y iPhone sin usar iTunes. Es un software fácil de usar que es fácil de usar. Puede descargar la aplicación iMazing desde el sitio web oficial de forma gratuita. Una vez que haya descargado la aplicación, instálela en su PC.

Paso 6: transfiera archivos desde su PC a su iPhone

Para transferir archivos desde su PC a su iPhone, haga clic en la opción “Sistema de archivos” en la aplicación iMazing. Desde allí, puede buscar y seleccionar los archivos que desea transferir a su iPhone. Una vez que haya seleccionado los archivos, haga clic en el botón “Copiar al dispositivo” y comenzará el proceso de transferencia.

Conclusión:

Hay varios métodos disponibles para transferir archivos desde su PC a su iPhone sin iTunes. Ya sea que elija usar el correo electrónico, Dropbox, Airdrop o una solución de software de terceros, el proceso de transferencia de archivos desde su PC a su iPhone puede ser rápido y fácil. Con estos métodos, puede transferir fácilmente archivos desde su PC a su iPhone sin la molestia de iTunes.

PC Tutorials

Cómo Transferir Archivos De Pc A iPhone Paso A Paso

A medida que la tecnología continúa avanzando, las personas ahora tienen una gama más amplia de opciones para transferir archivos de un dispositivo a otro. Sin embargo, la transferencia de archivos desde una PC a un iPhone aún puede ser un proceso confuso para muchos usuarios. En este artículo, proporcionaremos una guía paso a paso sobre cómo transferir archivos desde la PC al iPhone, lo que lo convierte en un proceso fácil y sin complicaciones para todos.

Paso 1: conecta tu iPhone a tu PC

El primer paso para transferir archivos de PC a iPhone es conectar su iPhone a su PC. Para hacer esto, simplemente use el cable USB que viene con su iPhone y conéctelo a un puerto USB en su computadora. Una vez que su iPhone esté conectado a su computadora, verá un mensaje en su iPhone que le pedirá que confíe en la computadora. Toca “Confiar” para continuar.

Paso 2: Inicie iTunes en su PC

Una vez que su iPhone esté conectado a su computadora, inicie iTunes en su PC. iTunes es un reproductor y biblioteca multimedia que le permite administrar su iPhone y transferir archivos entre los dos dispositivos. Si no tiene iTunes instalado en su computadora, puede descargarlo gratis desde el sitio web de Apple.

Paso 3: selecciona tu iPhone en iTunes

Una vez que haya iniciado iTunes, debería ver su iPhone aparecer en la sección Dispositivos en el lado izquierdo de la pantalla. Haz clic en tu iPhone para seleccionarlo.

Paso 4: Explora los archivos de tu iPhone en iTunes

Una vez seleccionado su iPhone, verá un resumen de su información en la pantalla principal. Desde aquí, puede explorar los archivos de su iPhone, como música, fotos y videos, haciendo clic en las pestañas correspondientes en el lado izquierdo de la pantalla.

Paso 5: Transferir archivos desde la PC al iPhone

Para transferir archivos desde la PC al iPhone, simplemente seleccione el tipo de archivo que desea transferir (por ejemplo, música, fotos o videos) y luego haga clic en el botón “Agregar”. También puede arrastrar y soltar archivos desde su PC a la ventana de iTunes.

Paso 6: sincroniza tu iPhone con iTunes

Una vez que haya agregado los archivos que desea transferir a su iPhone, debe sincronizar su iPhone con iTunes. Para hacer esto, haga clic en el botón “Sincronizar” en la esquina inferior derecha de la ventana de iTunes. Esto transferirá los archivos de su PC a su iPhone.

Paso 7: desconecte su iPhone de su PC

Una vez que se completa la sincronización, puede desconectar de forma segura su iPhone de su PC. Para hacer esto, simplemente haga clic en el botón “Expulsar” al lado de su iPhone en la sección Dispositivos de iTunes y luego desconecte el cable USB de su iPhone.

En conclusión, transferir archivos desde la PC al iPhone es un proceso simple que se puede realizar con unos pocos clics en iTunes. Siguiendo estas instrucciones paso a paso, puede transferir fácilmente archivos entre su PC y iPhone y disfrutar de sus medios mientras viaja.

PC Tutorials

¿Sabía que puede actualizar Windows 7 a Windows 11 a través de la actualización in situ?

Cómo actualizar Windows 7 a Windows 11

Cómo actualizar Windows 7 a Windows 11 : Como sabemos, Microsoft lanzó Windows 11 con muchos requisitos que debemos ajustar y, por supuesto, anteriormente no había forma de actualizar de Windows 7 a Windows 11 excepto desde Windows 10.

Pero recientemente hay un truco interesante que hace que ya no sea imposible, donde resulta que podemos actualizar de Windows 7 a Windows 11 con un truco bastante sencillo.

Puede ver el tutorial en sí mismo en el video de NTDEV a continuación.

Según el video anterior, solo necesita Windows 11 ISO, Windows 10 ISO TH1 (1507) o TH2 (1511) y gimagex _x64. Entonces puedes seguir estos breves pasos:

- Descomprima Windows 10 TH1 o TH2 ISO en la PC

- Copie UpgradeMatrix.xml de ISO descomprimido al escritorio

- Monte ISO Windows 11 y copia install.wim kedalam ISO Windows 10

- A continuación, ejecute la actualización in situ como de costumbre y podrá instalar Windows 11 como de costumbre.

Parece fácil, ¿no? Por favor, inténtelo, tal vez más adelante también escriba un artículo más completo sobre esto en el próximo tutorial.

Vía: NTDEV

-

cómo3 years ago

cómo3 years agoCómo borrar tu lista de reproducidos recientemente en Spotify

-

Gaming4 years ago

Gaming4 years agoCómo usar Discord en Xbox One

-

cómo3 years ago

cómo3 years agoCómo conectar OPPO Enco Air a una computadora con Windows a través de Bluetooth

-

Noticias4 years ago

Noticias4 years agoCómo instalar códecs HEVC gratuitos en Windows 10 (para video H.265)

-

Gaming4 years ago

Gaming4 years agoCómo jugar a las cartas contra la humanidad en línea

-

Windows 103 years ago

Windows 103 years agoCómo mantener la pantalla encendida en Windows 10

-

Gaming4 years ago

Gaming4 years agoLos 12 juegos de Far Cry, clasificados de peor a mejor

-

MS Word3 years ago

MS Word3 years agoCómo dar formato a texto y números en datos de combinación de correspondencia en Microsoft Word