IBM X-Force advirtió sobre los actores de amenazas que atacan activamente a las organizaciones asociadas con la cadena de frío de la vacuna COVID-19 en una campaña de phishing a gran escala que comenzó hace tres meses, en septiembre de 2020.

Las organizaciones de cadena de frío son una parte esencial para almacenar y administrar la vacuna COVID-19 a temperaturas seguras, menos 70 grados Celsius para la que fabrica Pfizer y menos 20 Celsius para la que desarrolló Moderna.

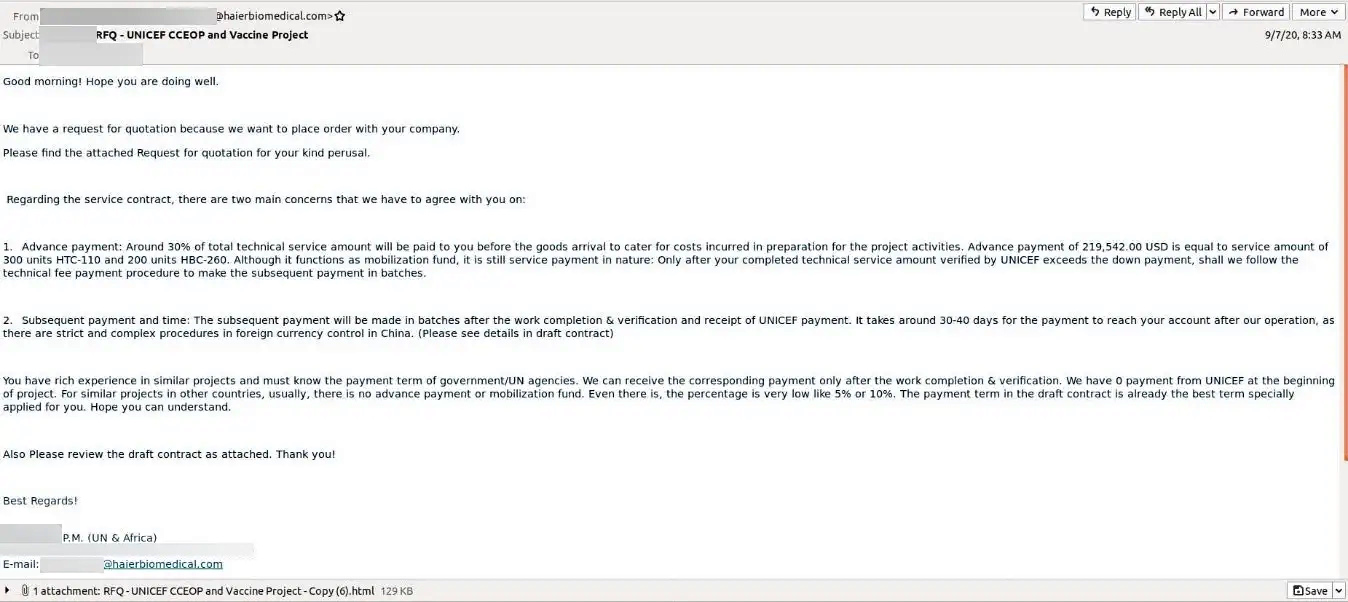

“Se enviaron correos electrónicos de spear-phishing a ejecutivos selectos en puestos de ventas, adquisiciones, tecnología de la información y finanzas, probablemente involucrados en los esfuerzos de la compañía para respaldar una cadena de frío de vacunas”, dijo la analista de amenazas de IBM X-Force, Claire Zaboeva, en un informe publicado hoy.

“También identificamos casos en los que esta actividad se extendió a toda la organización para incluir páginas de ayuda y apoyo de las organizaciones seleccionadas”.

Objetivo de la Comisión Europea en los ataques

La Dirección General de Fiscalidad y Unión Aduanera de la Comisión Europea se encuentra entre las entidades objetivo, junto a las organizaciones energéticas y de fabricación, así como a las empresas de los sectores de la industria de software y seguridad en Internet.

Los ataques exitosos a esta entidad de la Unión Europea podrían afectar directamente a otros objetivos en 27 estados miembros de la UE y otros objetivos de alto perfil similar.

Esta campaña de phishing ha centrado los ataques en organizaciones globales con sedes en todo el mundo, desde Alemania, Italia, Corea del Sur y la República Checa hasta Europa y Taiwán.

El objetivo final de los piratas informáticos parece ser la recolección de credenciales que luego se utilizarán en un mayor compromiso y recopilación de información sobre la distribución de la vacuna COVID-19.

DHS-CISA también emitió una advertencia coordinada con el informe de IBM X-Force que alerta a las organizaciones involucradas en el almacenamiento y transporte de la vacuna COVID-19 como parte de la misión Operation Warp Speed (OWS) para revisar los indicadores de compromiso descubiertos por el equipo de investigación de IBM e incluirlos. en sus defensas.

En sus mensajes de phishing, los atacantes se hacen pasar por un ejecutivo comercial de Haier Biomedical, una empresa china conocida como “el único proveedor de cadena de frío completa del mundo” y como proveedor calificado para el programa Plataforma de optimización de equipos de cadena de frío (CCEOP) de The Vaccine Alliance.

“Si bien no se pudo establecer una atribución firme para esta campaña, la focalización precisa de los ejecutivos y las organizaciones globales clave tienen los sellos potenciales del oficio comercial del estado-nación”, agregó Zaboeva.

“Sin un camino claro hacia un retiro de efectivo, es poco probable que los ciberdelincuentes dediquen el tiempo y los recursos necesarios para ejecutar una operación tan calculada con tantos objetivos interconectados y distribuidos globalmente.

“Del mismo modo, la información sobre el transporte de una vacuna puede presentar un producto del mercado negro candente, sin embargo, la información avanzada sobre la compra y el movimiento de una vacuna que puede afectar la vida y la economía mundial es probablemente una nación de gran valor y alta prioridad -estado objetivo “.

La cadena de frío COVID-19 también es objeto de ransomware

El gigante de almacenamiento en frío Americold fue golpeado por un ciberataque, como informó BleepingComputer el mes pasado, que lo obligó a apagar sus sistemas informáticos.

“El 16 de noviembre de 2020, Americold Realty Trust […] determinó que su red informática se vio afectada por un incidente de ciberseguridad”, dijo la compañía.

“Como medida de precaución, la Compañía tomó medidas inmediatas para ayudar a contener el incidente e implementó planes de continuidad comercial, cuando fue apropiado, para continuar con las operaciones en curso”.

“La seguridad, en todas sus formas, sigue siendo una prioridad máxima en Americold, y la Compañía continuará buscando tomar todas las medidas apropiadas para salvaguardar aún más la integridad de su infraestructura de tecnología de la información, datos e información del cliente”, Americold más tarde BleepingComputer en un comunicado. .

Si bien no se confirmó públicamente que Americold fuera una organización involucrada en la cadena de frío del COVID-19, el sitio web de noticias de la industria aeroportuaria Air Cargo World ha informado que el Aeropuerto Rockford de Chicago quiere asociarse con Americold para almacenar las vacunas COVID-19 antes de su distribución.

Aunque Americold no ha proporcionado más detalles sobre el ataque de noviembre, numerosas fuentes le han dicho a BleepingComputer que fue un ataque de ransomware. La banda de ransomware detrás del incidente sigue siendo desconocida.