cómo

Cómo proteger su Wi-Fi

La red Wi-Fi de su hogar es un lugar privilegiado para que los ladrones cibernéticos obtengan acceso a su información personal. Muchos enrutadores de consumidores son muy inseguros y pocas personas se toman el tiempo para bloquear su configuración y minimizar el riesgo.

Aquí tiene todo lo que necesita saber y hacer para proteger su Wi-Fi.

Lo primero que debe hacer cuando configura una nueva red, o ahora mismo, si aún no lo ha hecho, es cambiar las credenciales administrativas de su enrutador.

La mayoría de los enrutadores se envían con contraseñas predeterminadas de fábrica que se encuentran fácilmente en línea, lo que hace que el enrutador sea lo primero que un pirata informático intentará cuando busque acceder y controlar su red. Una vez que un mal actor ha iniciado sesión en su enrutador, su Wi-Fi (y todo lo que está conectado a él) ya no es seguro.

Siga las mejores prácticas actuales de contraseñas, que se reducen a hacer que sus credenciales sean largas y complejas. Y no use la misma contraseña para la administración de su enrutador y su inicio de sesión real de la red Wi-Fi.

Los expertos en seguridad también recomiendan deshabilitar el acceso administrativo remoto a su enrutador, lo que evita que los piratas informáticos controlen o cambien su configuración desde Internet. Tendrían que conectarse directamente al enrutador a través de Ethernet o su red Wi-Fi.

Finalmente, puede y debe cambiar el nombre de su red, también llamado Service Set Identifier (SSID), del predeterminado a algo más exclusivo. No use ninguna información identificable como su número de apartamento o fecha de nacimiento. Cambiar el SSID en sí mismo no evitará los ataques, pero evitará que los extraños descubran fácilmente quién es el propietario de su red.

Su contraseña de red, que utiliza para conectar sus dispositivos a Wi-Fi, también debe ser larga, compleja y diferente del inicio de sesión de su enrutador.

“Esto no solo evita que su proveedor conozca su contraseña, sino que también evita que esa contraseña caiga en las manos equivocadas en caso de que su proveedor de Internet sufra una infracción o un reparador mire su enrutador”, dice Pieter VanIperen, ingeniero de software, experto en seguridad asociarse con PWV Consultants en Nueva York.

Una vez que haya actualizado sus credenciales de acceso a la red, restrinja la cantidad de personas que tienen acceso. En lugar de darles la contraseña a todos los que se acerquen, configure una red de invitados separada para que la usen, si su enrutador lo permite. Algunos enrutadores incluso tienen funciones que desactivan las redes de invitados después de un período de tiempo determinado.

Una red de invitados también es la mejor manera de separar sus dispositivos de Internet de las cosas (IoT) menos seguros de las computadoras, teléfonos y tabletas que se utilizan para acceder a sus cuentas bancarias y otros datos confidenciales en su red Wi-Fi principal. Los altavoces inteligentes, los televisores inteligentes, las bombillas inteligentes y otros dispositivos de IoT son más susceptibles a los compromisos de seguridad.

Es probable que su enrutador venga con encriptación Wi-Fi Protected Access-2 (WPA2), que puede y debe habilitar. El cifrado codifica su tráfico y evita las escuchas clandestinas para que solo los usuarios autorizados tengan acceso. Algunos enrutadores nuevos pueden tener el WPA3 aún más fuerte, un nuevo estándar anunciado en 2018.

Si su enrutador solo tiene el estándar de cifrado más antiguo llamado Privacidad equivalente por cable (WEP), entonces es hora de comprar un enrutador nuevo.

Por supuesto, también debe mantener actualizado el firmware de su enrutador. No todos los enrutadores hacen esto automáticamente, y tenemos una guía para actualizar su enrutador manualmente, pero las actualizaciones periódicas garantizan que se corrijan los agujeros de seguridad conocidos.

Las redes privadas virtuales (VPN) cifran su tráfico y enmascaran su ubicación y dirección IP tanto de los piratas informáticos que acechan cerca como de su proveedor de servicios de Internet. Una VPN le ofrece un nivel adicional de protección además del cifrado de enrutador incorporado si un mal actor está pasando el rato en su red.

Del mismo modo, utilizar el mejor software antivirus en todos sus dispositivos también puede ayudar a proteger su red Wi-Fi.

“Cuando se ataca una red Wi-Fi, no se nota, pero lo que se nota es cuando el ataque intenta llegar a los dispositivos de la red”, dice VanIperen. “Esto no solo lo protegerá, sino que también ayudará a detectar dispositivos que no deberían estar allí y que están investigando”.

Hay otros pequeños pasos que puede tomar para proteger su red Wi-Fi, pero muchos brindan una sensación de seguridad en lugar de protección real. Eso no significa que no pueda usarlos, pero deberían ser además de en lugar de.

Estos incluyen ocultar su SSID de nuevos dispositivos y habilitar el filtrado de direcciones de Control de acceso a medios (MAC), que evita que dispositivos no autorizados accedan a su red, en teoría. Pero en la práctica, las direcciones MAC se falsifican fácilmente.

Como dice VanIperen, hay muchas cosas “inútiles” que la gente hace.

“Todo es, en general, una tontería, y no tiene impacto [o] no hace una diferencia real”, dijo. “En pocas palabras: use una contraseña de Wi-Fi larga y segura y no permita que dispositivos que no sean de confianza”.

Por supuesto, proteger su red Wi-Fi por sí solo no mantendrá sus dispositivos y datos seguros si su comportamiento abre puertas para que los piratas informáticos puedan pasar. Siga las mejores prácticas en línea para protegerse.

Por ejemplo, no haga clic en enlaces en mensajes de correo electrónico ni abra archivos enviados por correo electrónico, especialmente si los mensajes no son solicitados o provienen de remitentes desconocidos. Hacerlo puede llevarlo a revelar accidentalmente datos personales o introducir malware en su sistema.

No proporcione ninguna información confidencial, como su número de teléfono, su número de tarjeta de crédito o incluso su fecha de nacimiento, a un sitio web a menos que sea absolutamente necesario y sin examinar cuidadosamente el sitio. Incluso los sitios web conocidos pueden ser falsificados, lo que permite que los ladrones cibernéticos lo engañen para que confíe en ellos y robe sus datos.

Finalmente, aumente la seguridad en cualquier dispositivo que tenga acceso a su red Wi-Fi. Proteja con contraseña su teléfono, tableta y computadora; mantener las aplicaciones y el software actualizados; utilizar software antivirus y VPN; y tome precauciones adicionales para proteger sus dispositivos contra piratas informáticos.

cómo

Cómo arreglar imágenes/fotos borrosas en teléfonos Android

Por qué tus fotos pueden salir borrosas (borrosas) Hay varios factores que las causan, entre ellos: Al tomar fotos es inestable (tembloroso), el objeto que estás fotografiando es un objeto en movimiento, la lente de la cámara está sucia, la aplicación de la cámara no está funcionando correctamente y varias otras causas.

Cómo arreglar imágenes borrosas tomadas desde un teléfono Android:

2. Usa una aplicación para arreglar fotos borrosas

La mayoría de las aplicaciones de edición de imágenes incluyen una función útil para mejorar la nitidez de las fotos; esta función puedes utilizarla para mejorar tus fotos de Android.

En cuanto al método, lo he comentado en un artículo anterior aquí.

O también puedes probar otras aplicaciones como VanceAI y Neural. amor, Let’s Enhance y MyEdit

2. Toma precauciones para que las fotos no salgan borrosas

Consejos para evitar imágenes borrosas en teléfonos Android. Hay varias cosas que puedes intentar para evitarlo, entre ellas:

- Limpia la lente de tu teléfono

- Tome fotografías en mejores condiciones de iluminación.

- Elimine el caché de la aplicación Cámara, vaya al menú: Configuración > Almacenamiento > Dispositivos > Datos en caché > Borrar datos en caché > Aceptar.

- En la medida de lo posible, evite funciones de zoom excesivas al tomar fotografías con la cámara de un teléfono celular Android.

cómo

Cómo arreglar Spotify AI DJ que no se muestra

Como servicio de transmisión de música, Spotify ha revolucionado la forma en que escuchamos música. Una de sus funciones más interesantes es AI DJ, que crea listas de reproducción personalizadas según sus preferencias musicales. Sin embargo, a veces los usuarios encuentran un problema en el que la función AI DJ no aparece. En este artículo, veremos una guía paso a paso sobre cómo solucionar este problema.

Paso 1: buscar actualizaciones

Lo primero que debe hacer es verificar si su aplicación Spotify está actualizada. Si no, actualícelo a la última versión. Esto puede resolver cualquier falla o error que esté causando que desaparezca la función AI DJ.

Paso 2: Borrar caché

Borrar el caché en su aplicación Spotify también puede ayudar a resolver este problema. Para hacer esto, vaya a la configuración de su aplicación y seleccione “Almacenamiento”. Desde allí, toque “Borrar caché” y reinicie su aplicación.

Paso 3: deshabilite el ahorro de batería

A veces, la configuración del ahorro de batería puede interferir con el rendimiento de la aplicación. Para desactivar el ahorro de batería, ve a la configuración de tu teléfono y selecciona “Batería”. Desde allí, deshabilite cualquier modo de ahorro de batería que esté habilitado.

Paso 4: Verifique la conexión a Internet

Asegúrate de tener una conexión a Internet estable. Si su conexión a Internet es lenta o inestable, es posible que la aplicación no pueda cargar la función AI DJ.

Paso 5: verifique la configuración del país

La función AI DJ de Spotify no está disponible en todos los países. Si está utilizando la aplicación en un país donde esta función no está disponible, es posible que no aparezca en su aplicación. Puede consultar la lista de países donde la función AI DJ está disponible en el sitio web de Spotify.

Paso 6: Verifique la suscripción

La función AI DJ solo está disponible para los suscriptores de Spotify Premium. Si está utilizando la versión gratuita de la aplicación, es posible que no pueda acceder a esta función.

Paso 7: Vuelva a instalar la aplicación

Si ninguno de los pasos anteriores funciona, puede intentar desinstalar y volver a instalar la aplicación. Esto restablecerá la aplicación a su configuración predeterminada, lo que puede resolver cualquier problema que estuviera causando la desaparición de la función AI DJ.

Paso 8: reinicie su dispositivo

Si el problema persiste, intente reiniciar su dispositivo. Esto puede ayudar a solucionar cualquier problema de software que pueda estar causando el problema. Aquí está cómo hacerlo:

- Mantenga presionado el botón de encendido en su dispositivo.

- Toca la opción “Reiniciar” cuando aparezca en la pantalla.

- Espere a que su dispositivo se reinicie y luego intente abrir la aplicación Spotify nuevamente.

Paso 9: Póngase en contacto con el soporte de Spotify

Si el problema persiste después de intentar todos los pasos anteriores, es hora de ponerse en contacto con el soporte de Spotify. Puede comunicarse con ellos a través de su sitio web y lo guiarán para resolver el problema.

Conclusión

La función AI DJ de Spotify es una excelente manera de descubrir nueva música según sus preferencias. Sin embargo, puede ser frustrante si no aparece en su aplicación. Siguiendo los pasos descritos anteriormente, debería poder resolver el problema y volver a disfrutar de su música. Recuerde buscar actualizaciones, borrar caché, deshabilitar el ahorro de batería, verificar la conexión a Internet, la configuración del país y la suscripción, y reinstalar la aplicación. Si todo lo demás falla, no dude en ponerse en contacto con el soporte de Spotify.

cómo

Cómo superar el código de error de vapor e84

El problema del código de error de Steam e84 generalmente ocurre cuando estamos a punto de iniciar sesión en la plataforma Steam, este error también va acompañado de Algo salió mal al intentar iniciar sesión.

Si actualmente está experimentando el mismo error. Entonces, en este artículo, le proporcionaremos la solución de reparación con la forma más sencilla de solucionarlo.

1. Eliminar archivos temporales

Los archivos temporales en su computadora a veces pueden hacer que Steam funcione incorrectamente. Uno de ellos es el código de error de Steam e84, así que intenta eliminar los archivos temporales de tu computadora. Para hacerlo, sigue estos pasos:

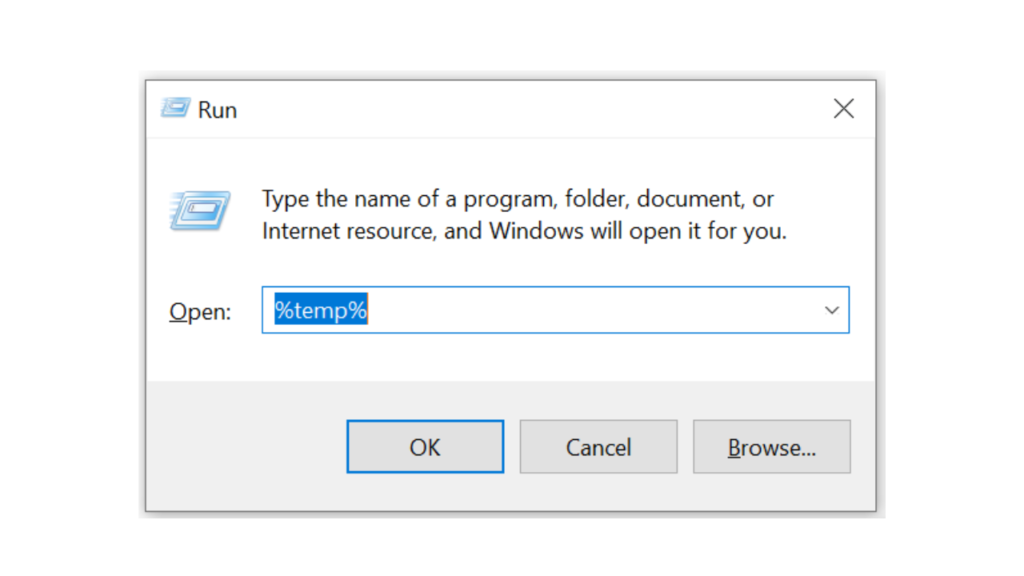

- Presione la tecla de Windows + R, luego escriba el comando %temp% y presione la tecla Enter/OK

- Luego elimine todos los archivos y carpetas en la carpeta temporal

- Después de eso, intente reiniciar su computadora e intente abrir Steam, ¿sigue ahí el código de error E84?

La eliminación de todas estas carpetas no causará errores ni dañará la computadora o los programas de su computadora, porque todos los archivos en esta carpeta temporal son archivos temporales que ya no se necesitan.

2. Actualice la aplicación Steam

Compruebe si hay una actualización disponible para la aplicación Steam, si la hay, actualice inmediatamente. Y una vez completada la actualización, intente abrir la aplicación Steam nuevamente.

3. Vuelva a instalar la aplicación Steam

Si los dos métodos anteriores no funcionan, es posible que haya algunos archivos del sistema Steam problemáticos o dañados. La mejor solución es reinstalar la aplicación Steam.

-

cómo3 years ago

cómo3 years agoCómo borrar tu lista de reproducidos recientemente en Spotify

-

Gaming4 years ago

Gaming4 years agoCómo usar Discord en Xbox One

-

cómo3 years ago

cómo3 years agoCómo conectar OPPO Enco Air a una computadora con Windows a través de Bluetooth

-

Noticias4 years ago

Noticias4 years agoCómo instalar códecs HEVC gratuitos en Windows 10 (para video H.265)

-

Gaming4 years ago

Gaming4 years agoCómo jugar a las cartas contra la humanidad en línea

-

Windows 103 years ago

Windows 103 years agoCómo mantener la pantalla encendida en Windows 10

-

Gaming4 years ago

Gaming4 years agoLos 12 juegos de Far Cry, clasificados de peor a mejor

-

MS Word3 years ago

MS Word3 years agoCómo dar formato a texto y números en datos de combinación de correspondencia en Microsoft Word