cómo

Cómo elegir un proveedor de respaldo y almacenamiento en la nube

Usar el mejor servicio de respaldo y almacenamiento en la nube es una excelente manera de mantener sus datos seguros y fácilmente accesibles. Tanto para usuarios personales como comerciales, la nube ofrece una escalabilidad increíble junto con la capacidad de acceder a sus archivos en cualquier lugar donde tenga una buena conexión a Internet.

Pero hay miles de plataformas en la nube, entonces, ¿cómo elegir la correcta? Esa es la pregunta que responderemos hoy en esta guía completa paso a paso sobre cómo elegir un proveedor de respaldo y almacenamiento en la nube.

Si sigue los pasos a continuación, identificará rápidamente las funciones que debe buscar de acuerdo con sus necesidades específicas. Aunque la nube pueda parecer una especie de medio de almacenamiento abstracto, existen algunas diferencias prácticas y reales en la forma en que los servicios de la competencia almacenan su información. Por lo tanto, seleccionar el proveedor adecuado puede tener un impacto enorme en su experiencia general.

Antes de que pueda comenzar a elegir un proveedor de nube, lo primero que debe hacer es decidir para qué desea usar la nube. A menos que tenga una idea clara de qué archivos almacenará en su nuevo servicio y con qué frecuencia necesitará acceder a ellos, tendrá dificultades para decidir qué funciones son importantes para usted al comparar múltiples plataformas.

Por ejemplo, si posee una pequeña empresa y desea ejecutar sus aplicaciones de misión crítica desde la nube, deberá encontrar un servicio de almacenamiento en caliente. Este tipo de proveedor en la nube le permitirá acceder a sus archivos de forma rápida y sencilla, casi como si estuvieran almacenados localmente.

Por otro lado, si solo necesita un lugar seguro para almacenar duplicados de archivos clave y materiales archivados, debe buscar un proveedor de almacenamiento en frío. Los proveedores de la nube en esta categoría suelen ser un poco más baratos, pero no le permitirán descargar o sincronizar sus archivos almacenados tan rápido.

Otro factor que debe considerar es si desea una plataforma que se centre en el almacenamiento en la nube o en la copia de seguridad en la nube. Aunque suenan similares, en realidad, existen algunas distinciones importantes entre los dos.

Los servicios de almacenamiento en la nube están diseñados para ser la ubicación principal en la que almacena sus datos. Esto significa que los servidores de almacenamiento en la nube a menudo se configuran para permitirle modificar fácilmente los archivos almacenados y vienen con herramientas de colaboración avanzadas.

Por el contrario, los servicios de copia de seguridad en la nube están destinados a replicar de forma segura archivos que ya están almacenados en otros sistemas de almacenamiento para que pueda recuperarlos en caso de falla del hardware, fallas del software o ataque de ransomware. Por lo tanto, estos servicios normalmente cuentan con opciones avanzadas de control de versiones de archivos y herramientas completas de almacenamiento de imágenes de disco.

Al elegir un proveedor de almacenamiento en la nube, lo primero que querrá ver es cuánto espacio se ofrece. Si solo está buscando almacenamiento personal para algunos documentos clave, es posible que pueda reducir costos optando por una cantidad modesta de espacio. Por ejemplo, IDrive , que es nuestra elección para el mejor almacenamiento en la nube , no cobra nada por hasta 5 GB de espacio.

Por supuesto, en la mayoría de los casos, necesitará encontrar un paquete más espacioso. Una de las razones clave por las que podría estar pensando en migrar a la nube es la escalabilidad que ofrece la tecnología en la nube. Para aprovechar realmente esto, necesitará encontrar una plataforma que le advierta automáticamente y agregue espacio de almacenamiento adicional cuando esté cerca de exceder sus límites.

¿Busca un servicio en la nube para su uso en un entorno empresarial donde varios empleados pueden acceder a los mismos archivos? Entonces debe prestar mucha atención a cómo se distribuye el almacenamiento.

Algunas empresas, como pCloud , cobran por usuario, dándole a cada uno una cantidad determinada de espacio para trabajar. Esto tiene la ventaja de ser más escalable: si contrata a más empleados, simplemente puede agregarlos a su red y se les asignará automáticamente su propia porción de su nube.

La desventaja de elegir un servicio que asigna a cada usuario su propia mini nube es normalmente la rentabilidad. Esto se debe a que algunos usuarios necesitarán más espacio que otros, por lo que generalmente terminará pagando por un gran volumen de almacenamiento no utilizado para evitar que alguien maximice su asignación.

Alternativamente, puede elegir una suscripción de almacenamiento en la nube que permita conexiones de usuario ilimitadas pero que cobre en función de la cantidad total de almacenamiento utilizado, que es exactamente lo que IDrive hace por sus clientes comerciales. A menudo, esta es la mejor manera de hacer las cosas si sus usuarios necesitan acceder a un directorio compartido estático pero no requieren acceso a una gran cantidad de archivos personales.

Al igual que la información almacenada localmente, los datos en la nube son vulnerables a ataques de piratería o ser infectados por malware. Mantenerse protegido es en parte su responsabilidad: una gran proporción de usuarios se exponen a un riesgo adicional al configurar mal las cuentas en la nube, pero también es importante utilizar un servicio con funciones de seguridad integradas adecuadas.

Los servicios en la nube más seguros utilizan cifrado de extremo a extremo. Esta es una solución de conocimiento cero que efectivamente significa que los datos almacenados en la nube solo serán encriptados y desencriptados por su dispositivo local. En consecuencia, nadie, incluido su proveedor de nube, podrá acceder o manipular su volumen de nube sin permiso.

Si no está almacenando información altamente confidencial y cree que el cifrado de extremo a extremo es excesivo, aún debe utilizar un servicio de almacenamiento en la nube con las disposiciones de seguridad adecuadas. La mayoría de los proveedores de la nube protegen su información en reposo y durante el tránsito mediante el cifrado Secure Sockets Layer (SSL) o Transport Security Layer (TLS).

Al igual que un sistema de almacenamiento local, las redes de servidores en la nube pueden sufrir todo tipo de fallas técnicas. Para evitar un escenario en el que sus archivos desaparezcan en medio de una operación importante, solicite a los posibles servicios en la nube pruebas de su historial de tiempo de actividad antes de registrarse.

Los servicios en la nube más confiables incorporan acuerdos de nivel de servicio (SLA) en los contratos de sus clientes. Estas son cláusulas que comprometen al proveedor a un porcentaje mínimo de tiempo de actividad, que normalmente ofrecen algún tipo de compensación si no se alcanza ese nivel. Google , por ejemplo, otorga créditos financieros a sus clientes si sus volúmenes de almacenamiento en la nube de múltiples regiones caen por debajo del 99,95% de tiempo de actividad.

Es importante recordar que cuando traslada sus datos a la nube, la realidad es que los está transfiriendo a un centro de datos, o red de centros de datos, con una dirección real. Antes de comprar almacenamiento en la nube, siempre debe averiguar cuál será esa dirección.

Por razones de rendimiento, debe evitar cualquier almacenamiento en la nube o plataforma de respaldo en la nube que almacene sus archivos lejos de su base de operaciones o clientes. El uso de una red en la nube distante probablemente resultará en tiempos de transferencia lentos al cargar, acceder o descargar datos.

Además, algunos países controlan estrictamente cómo y dónde sus empresas pueden almacenar datos. Asegúrese siempre de verificar que no infringirá las regulaciones locales al cambiar sus operaciones a un centro de datos en el extranjero.

El almacenamiento en la nube funciona mejor cuando interactúa sin problemas con su pila de software actual. La mayoría de las herramientas profesionales modernas, desde Microsoft 365 hasta Adobe CC, cuentan con algún tipo de integración en la nube, pero no todos los paquetes de software funcionan bien con todos los proveedores de la nube. Averigüe si el proveedor de la nube que está considerando utilizar admite interfaces de programas de aplicaciones (API) si las integraciones son importantes para usted.

A veces, el cambio a la nube vale la pena el esfuerzo adicional de renovar su flujo de trabajo para realizar la transición a aplicaciones compatibles con la nube. De todos modos, tenga en cuenta que optar por una plataforma en la nube que no funcione bien con sus herramientas actuales hará que su adopción de la nube sea más compleja y requiere muchos recursos.

No todos los servicios de respaldo en la nube son iguales. Para mantener la información de su empresa adecuadamente protegida, preste atención a cómo cada plataforma que evalúa maneja la sincronización y restauración de copias de seguridad.

Con la mayoría de los servicios, podrá personalizar cómo y cuándo se realizan sus copias de seguridad, pero es bueno verificar qué opciones están disponibles. Si genera constantemente nuevos archivos e información, querrá una herramienta de copia de seguridad continua para minimizar los riesgos de pérdida de datos. En el otro extremo del espectro hay copias de seguridad discretas. Algunos los prefieren porque facilitan la restauración de los sistemas de datos a un estado asociado con una fecha o hora en particular.

Además, averigüe si las copias antiguas de archivos se sobrescriben automáticamente una vez que se agota el límite de almacenamiento. Además, debe observar los pasos que toma el servicio para proteger sus copias de seguridad: ¿están duplicadas en varios servidores y esos servidores se analizan activamente en busca de actividad maliciosa o fallas de hardware?

Los servicios de respaldo y almacenamiento en la nube son increíblemente útiles cuando se trata de proteger sus datos de riesgos de todo tipo y permitir una mejor colaboración entre los miembros del equipo que trabajan con recursos compartidos. La forma en que debe elegir un proveedor en la nube se reduce a sus necesidades específicas.

Si necesita una forma de proteger sus datos de operaciones diarias de problemas técnicos, una plataforma en la nube de un extremo a otro capaz de crear copias de seguridad continuas podría ser lo que está buscando. Sin embargo, los usuarios que estén más interesados en los beneficios de productividad de la migración a la nube deben centrarse en las velocidades de conectividad y las integraciones de terceros que ofrecen los servicios en la nube.

Cualquiera que sea la plataforma que elija, recuerde que la transición para trabajar en la nube debe abordarse estratégicamente. Especialmente para las grandes empresas, la configuración de políticas y protocolos internos para la gestión de datos en la nube puede llevar tiempo, por lo que a menudo es mejor dividir la migración en distintas fases.

cómo

Cómo arreglar imágenes/fotos borrosas en teléfonos Android

Por qué tus fotos pueden salir borrosas (borrosas) Hay varios factores que las causan, entre ellos: Al tomar fotos es inestable (tembloroso), el objeto que estás fotografiando es un objeto en movimiento, la lente de la cámara está sucia, la aplicación de la cámara no está funcionando correctamente y varias otras causas.

Cómo arreglar imágenes borrosas tomadas desde un teléfono Android:

2. Usa una aplicación para arreglar fotos borrosas

La mayoría de las aplicaciones de edición de imágenes incluyen una función útil para mejorar la nitidez de las fotos; esta función puedes utilizarla para mejorar tus fotos de Android.

En cuanto al método, lo he comentado en un artículo anterior aquí.

O también puedes probar otras aplicaciones como VanceAI y Neural. amor, Let’s Enhance y MyEdit

2. Toma precauciones para que las fotos no salgan borrosas

Consejos para evitar imágenes borrosas en teléfonos Android. Hay varias cosas que puedes intentar para evitarlo, entre ellas:

- Limpia la lente de tu teléfono

- Tome fotografías en mejores condiciones de iluminación.

- Elimine el caché de la aplicación Cámara, vaya al menú: Configuración > Almacenamiento > Dispositivos > Datos en caché > Borrar datos en caché > Aceptar.

- En la medida de lo posible, evite funciones de zoom excesivas al tomar fotografías con la cámara de un teléfono celular Android.

cómo

Cómo arreglar Spotify AI DJ que no se muestra

Como servicio de transmisión de música, Spotify ha revolucionado la forma en que escuchamos música. Una de sus funciones más interesantes es AI DJ, que crea listas de reproducción personalizadas según sus preferencias musicales. Sin embargo, a veces los usuarios encuentran un problema en el que la función AI DJ no aparece. En este artículo, veremos una guía paso a paso sobre cómo solucionar este problema.

Paso 1: buscar actualizaciones

Lo primero que debe hacer es verificar si su aplicación Spotify está actualizada. Si no, actualícelo a la última versión. Esto puede resolver cualquier falla o error que esté causando que desaparezca la función AI DJ.

Paso 2: Borrar caché

Borrar el caché en su aplicación Spotify también puede ayudar a resolver este problema. Para hacer esto, vaya a la configuración de su aplicación y seleccione “Almacenamiento”. Desde allí, toque “Borrar caché” y reinicie su aplicación.

Paso 3: deshabilite el ahorro de batería

A veces, la configuración del ahorro de batería puede interferir con el rendimiento de la aplicación. Para desactivar el ahorro de batería, ve a la configuración de tu teléfono y selecciona “Batería”. Desde allí, deshabilite cualquier modo de ahorro de batería que esté habilitado.

Paso 4: Verifique la conexión a Internet

Asegúrate de tener una conexión a Internet estable. Si su conexión a Internet es lenta o inestable, es posible que la aplicación no pueda cargar la función AI DJ.

Paso 5: verifique la configuración del país

La función AI DJ de Spotify no está disponible en todos los países. Si está utilizando la aplicación en un país donde esta función no está disponible, es posible que no aparezca en su aplicación. Puede consultar la lista de países donde la función AI DJ está disponible en el sitio web de Spotify.

Paso 6: Verifique la suscripción

La función AI DJ solo está disponible para los suscriptores de Spotify Premium. Si está utilizando la versión gratuita de la aplicación, es posible que no pueda acceder a esta función.

Paso 7: Vuelva a instalar la aplicación

Si ninguno de los pasos anteriores funciona, puede intentar desinstalar y volver a instalar la aplicación. Esto restablecerá la aplicación a su configuración predeterminada, lo que puede resolver cualquier problema que estuviera causando la desaparición de la función AI DJ.

Paso 8: reinicie su dispositivo

Si el problema persiste, intente reiniciar su dispositivo. Esto puede ayudar a solucionar cualquier problema de software que pueda estar causando el problema. Aquí está cómo hacerlo:

- Mantenga presionado el botón de encendido en su dispositivo.

- Toca la opción “Reiniciar” cuando aparezca en la pantalla.

- Espere a que su dispositivo se reinicie y luego intente abrir la aplicación Spotify nuevamente.

Paso 9: Póngase en contacto con el soporte de Spotify

Si el problema persiste después de intentar todos los pasos anteriores, es hora de ponerse en contacto con el soporte de Spotify. Puede comunicarse con ellos a través de su sitio web y lo guiarán para resolver el problema.

Conclusión

La función AI DJ de Spotify es una excelente manera de descubrir nueva música según sus preferencias. Sin embargo, puede ser frustrante si no aparece en su aplicación. Siguiendo los pasos descritos anteriormente, debería poder resolver el problema y volver a disfrutar de su música. Recuerde buscar actualizaciones, borrar caché, deshabilitar el ahorro de batería, verificar la conexión a Internet, la configuración del país y la suscripción, y reinstalar la aplicación. Si todo lo demás falla, no dude en ponerse en contacto con el soporte de Spotify.

cómo

Cómo superar el código de error de vapor e84

El problema del código de error de Steam e84 generalmente ocurre cuando estamos a punto de iniciar sesión en la plataforma Steam, este error también va acompañado de Algo salió mal al intentar iniciar sesión.

Si actualmente está experimentando el mismo error. Entonces, en este artículo, le proporcionaremos la solución de reparación con la forma más sencilla de solucionarlo.

1. Eliminar archivos temporales

Los archivos temporales en su computadora a veces pueden hacer que Steam funcione incorrectamente. Uno de ellos es el código de error de Steam e84, así que intenta eliminar los archivos temporales de tu computadora. Para hacerlo, sigue estos pasos:

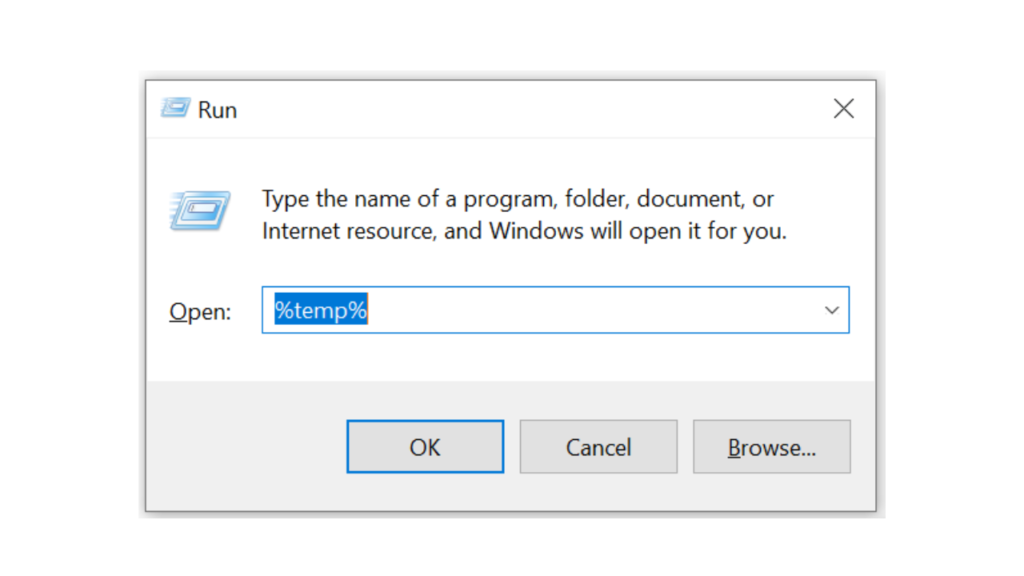

- Presione la tecla de Windows + R, luego escriba el comando %temp% y presione la tecla Enter/OK

- Luego elimine todos los archivos y carpetas en la carpeta temporal

- Después de eso, intente reiniciar su computadora e intente abrir Steam, ¿sigue ahí el código de error E84?

La eliminación de todas estas carpetas no causará errores ni dañará la computadora o los programas de su computadora, porque todos los archivos en esta carpeta temporal son archivos temporales que ya no se necesitan.

2. Actualice la aplicación Steam

Compruebe si hay una actualización disponible para la aplicación Steam, si la hay, actualice inmediatamente. Y una vez completada la actualización, intente abrir la aplicación Steam nuevamente.

3. Vuelva a instalar la aplicación Steam

Si los dos métodos anteriores no funcionan, es posible que haya algunos archivos del sistema Steam problemáticos o dañados. La mejor solución es reinstalar la aplicación Steam.

-

cómo3 years ago

cómo3 years agoCómo borrar tu lista de reproducidos recientemente en Spotify

-

Gaming4 years ago

Gaming4 years agoCómo usar Discord en Xbox One

-

cómo3 years ago

cómo3 years agoCómo conectar OPPO Enco Air a una computadora con Windows a través de Bluetooth

-

Noticias4 years ago

Noticias4 years agoCómo instalar códecs HEVC gratuitos en Windows 10 (para video H.265)

-

Gaming4 years ago

Gaming4 years agoCómo jugar a las cartas contra la humanidad en línea

-

Windows 103 years ago

Windows 103 years agoCómo mantener la pantalla encendida en Windows 10

-

MS Word3 years ago

MS Word3 years agoCómo dar formato a texto y números en datos de combinación de correspondencia en Microsoft Word

-

Gaming4 years ago

Gaming4 years agoLos 12 juegos de Far Cry, clasificados de peor a mejor